Zip File, мамкины хацкеры. Знаете, я тут подумал, хватит с меня негатива и всяких весёлых разоблачений. Слишком уж не радостные последствия в виде страйков и гневных комментов в личку от этой богу-угодной деятельности. Давайте-ка лучше, потихонечку возвращаться к нашему любимому, хоть и менее экстравагантному образовательному контенту. Буквально вчера столкнулся с занятной ситуёвиной.

Zip File, мамкины хацкеры. Знаете, я тут подумал, хватит с меня негатива и всяких весёлых разоблачений. Слишком уж не радостные последствия в виде страйков и гневных комментов в личку от этой богу-угодной деятельности. Давайте-ка лучше, потихонечку возвращаться к нашему любимому, хоть и менее экстравагантному образовательному контенту. Буквально вчера столкнулся с занятной ситуёвиной.

Коллега на работе попросила сбросить пароль на ноуте. Тёточка вернулась с командировки на днях, а перед отъездом поменяла пассворд, чтоб другие сотрудники вдруг не залезли, ну и благополучно его забыла. А у меня, как назло с собой была только Live флеха с Kali’шкой. Да думаю и фиг с ним. Обойдусь без стороннего сотфа. По старой схеме зайду в cmd из-под менюшки восстановления, а там уже делов минут на 10 всё выправить.

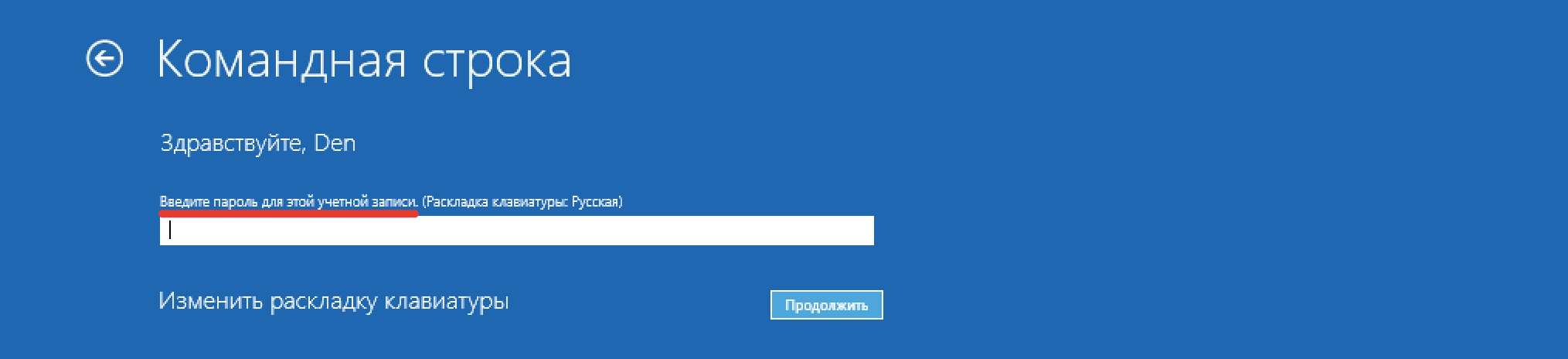

И каково же было моё удивление, когда система запросила у меня пароль от учётки. Причём вводить его теперь нужно во всех пунктах диагностики. Класс, блин. Уж не знаю с какой сборки Мелкомягкие добавили эту чудо-защиту, но теперь по всей видимости пароль без сторонних средств с учётки вообще не сбрасывается.

Благо хоть Linux’а была с собой. С её помощью удалось прорваться до жёсткого и сделать благое дело. Но само отсутствие старого бага, лично меня, как админа, весьма удручает. Сейчас, я наглядно продемонстрирую всё о чём только-что рассказал и научу, как можно сбросить пароль от самой последней версии Windows 10 имея в распоряжении только затёртый от времени LiveCD-диск или обычную установочную флеху с виндой. Погнали.

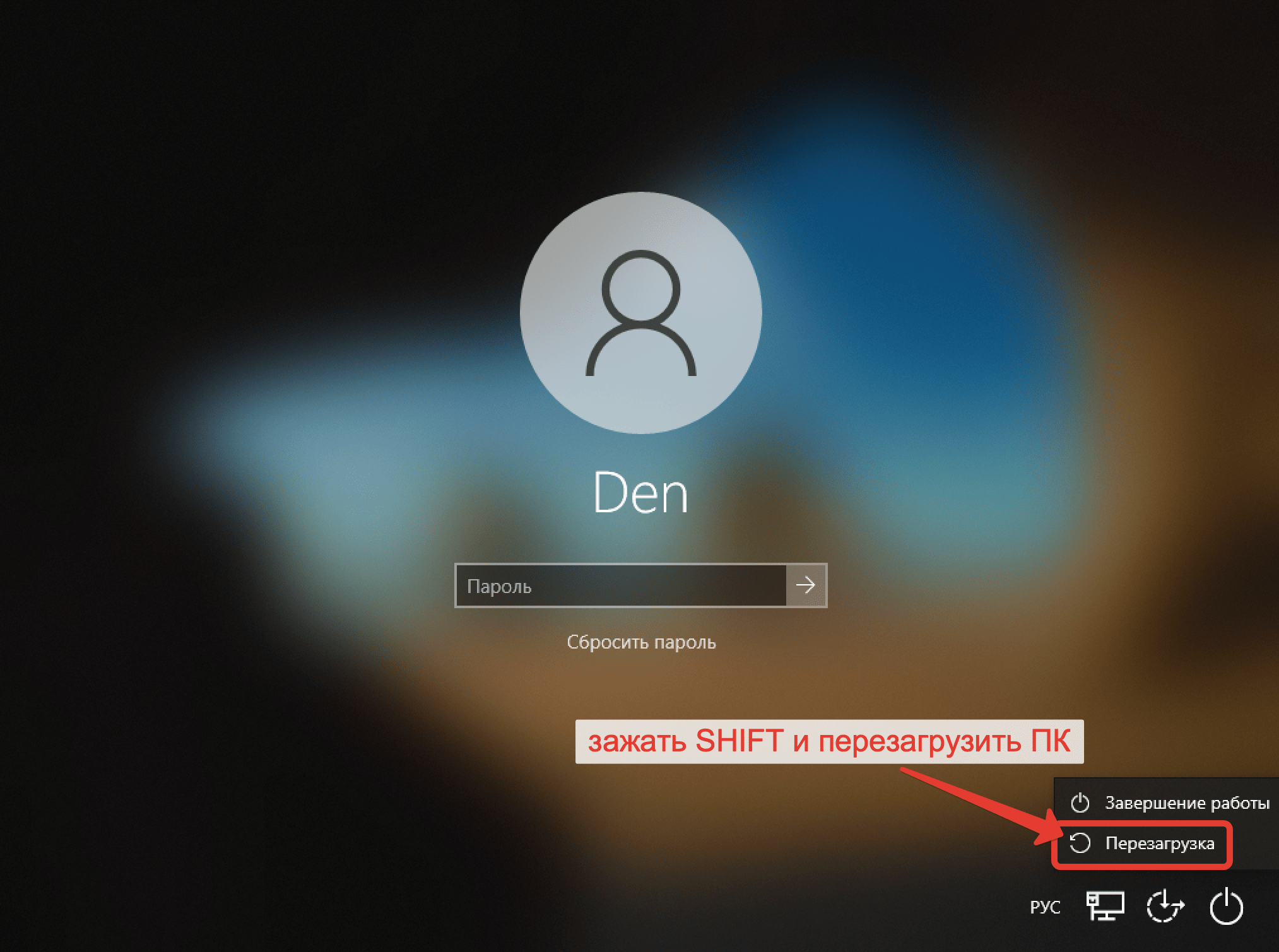

Шаг 1. Вот наша ОС Windows 10 последней на сегодняшней день сборки с неизвестным паролем от локального пользователя. Зажимаем Shiftи удерживая данную клавишу уводим компьютер в перезагрузку.

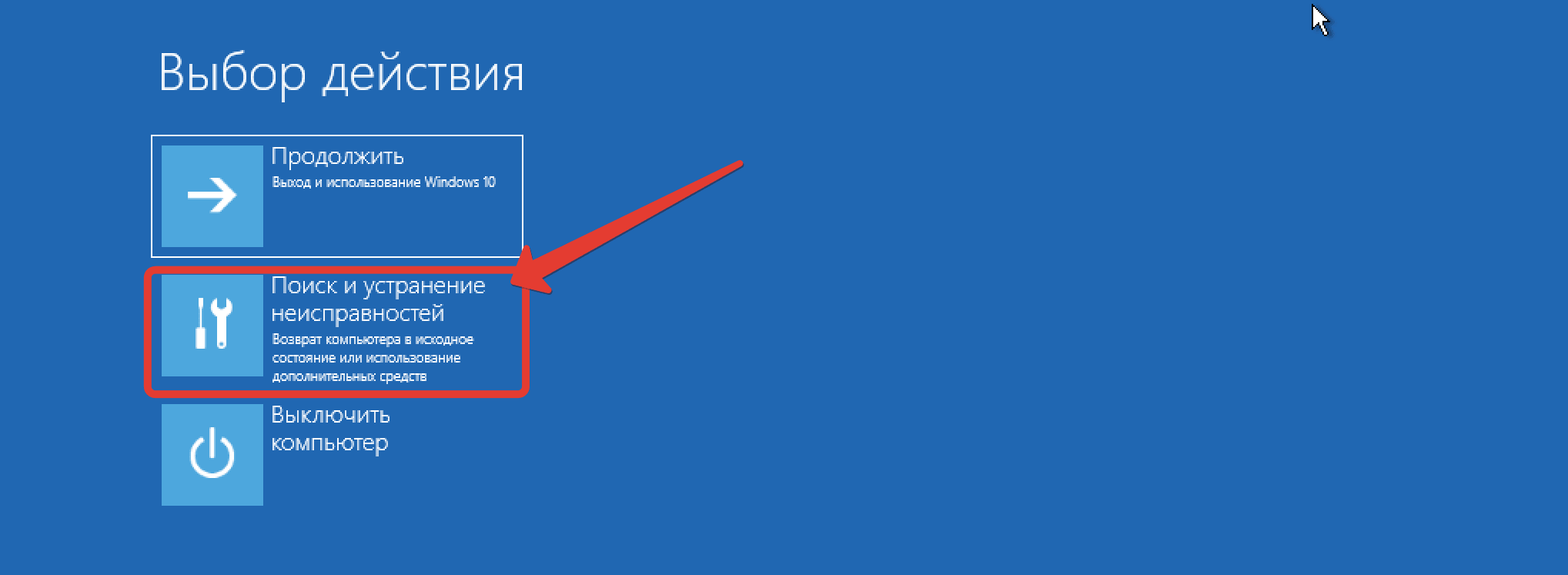

Шаг 2. После того, как тачка запустит режим диагностики, отпускаем клавишу и переходим в пункт «Поиск и устранение неисправностей».

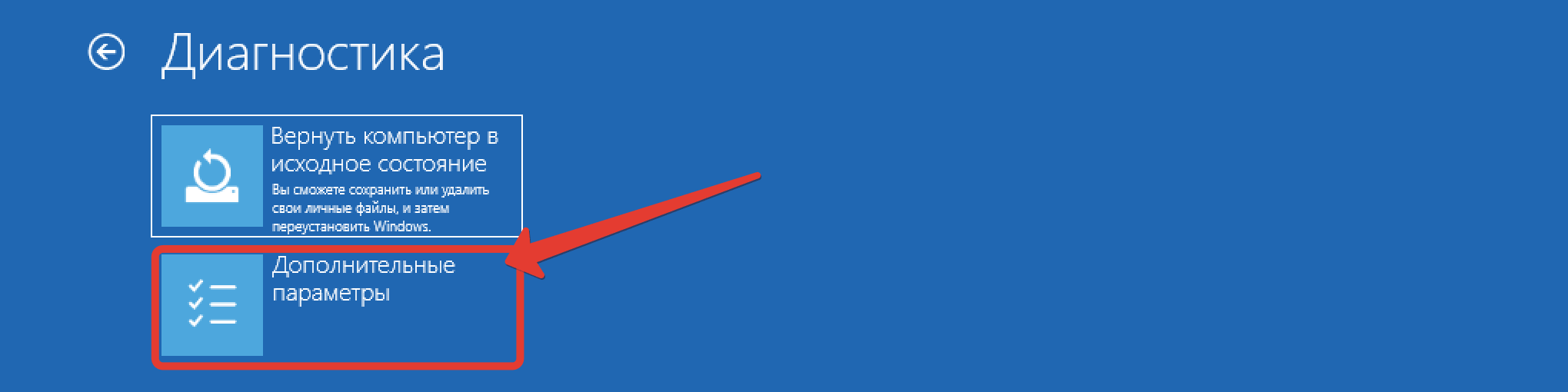

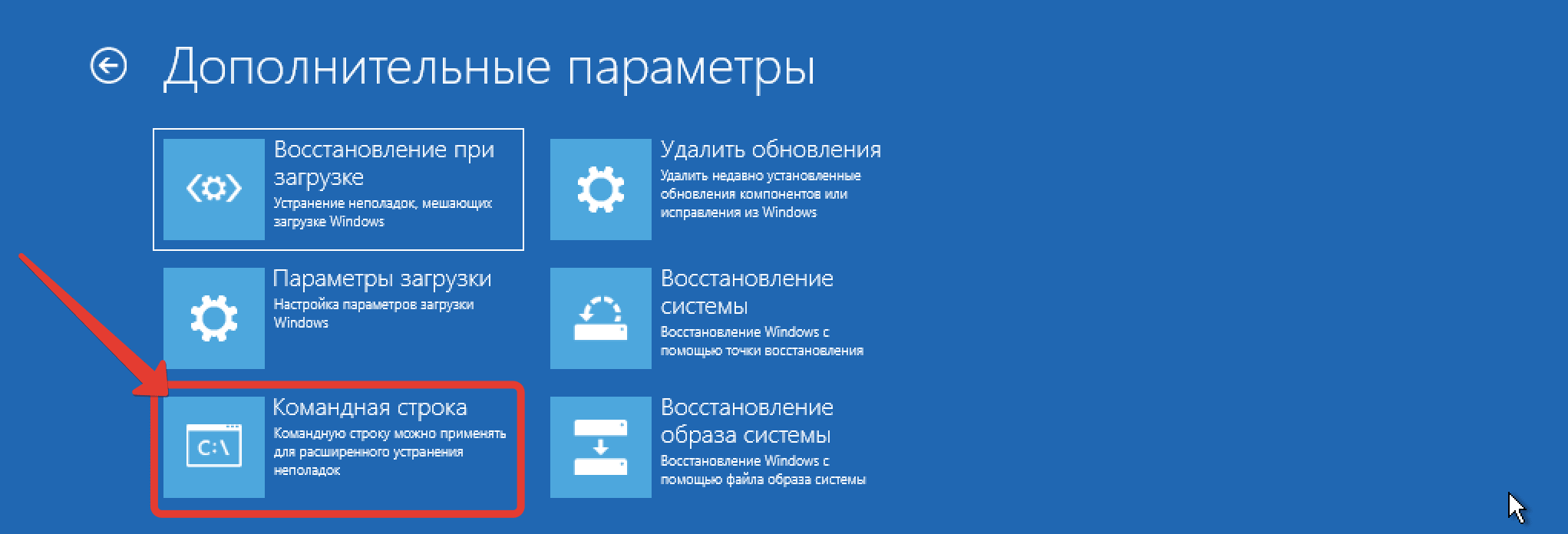

Шаг 3. Далее «Дополнительные параметры»

Шаг 4. И наконец, командная строка.

Шаг 5. Раньше. При нажатии на этот пункт, вылезала наша любимая CMD’шка. Так что, если вы юзаете старую сборку, можете радоваться и смело проматывать видео до момента, где я объясняю, как переназначить функцию запуска «Центра специальных возможностей» на командную строку.

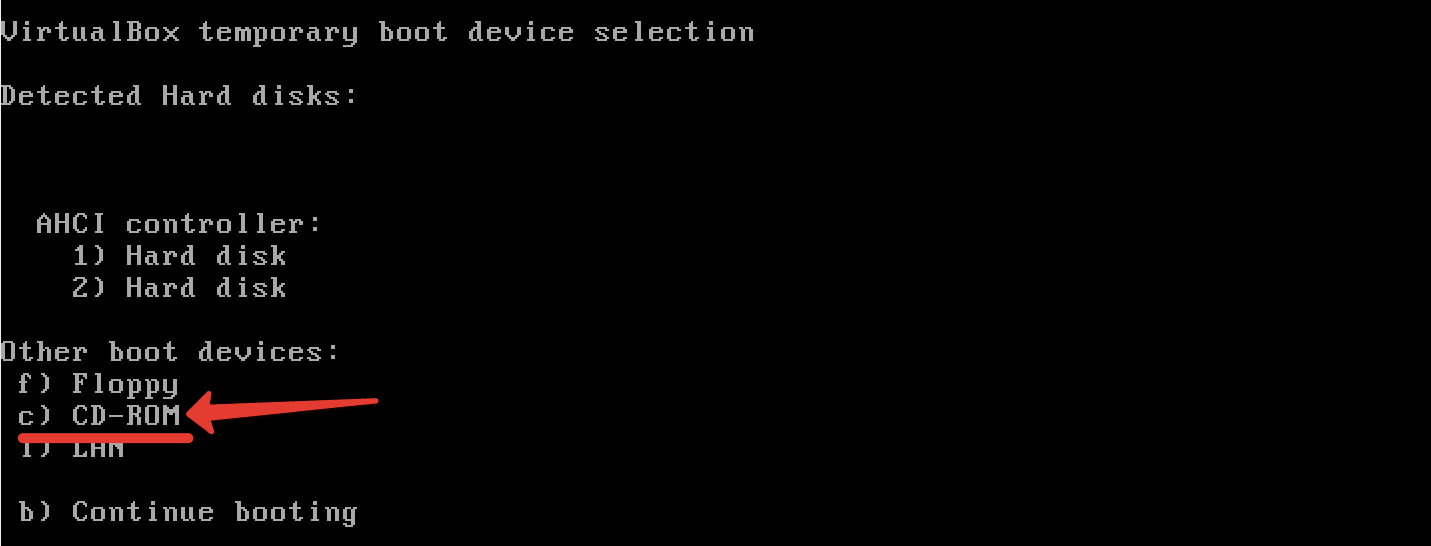

Шаг 6. Но в случае с новыми версиями, такой трюк, увы, не пройдёт. Для его сброса теперь понадобится LiveUSB или хотя бы установочный дистрибутив Windows. Покажу на примере последнего. Уводим машинку в ребут.

Шаг 7. И запускаемся с внешнего носителя.

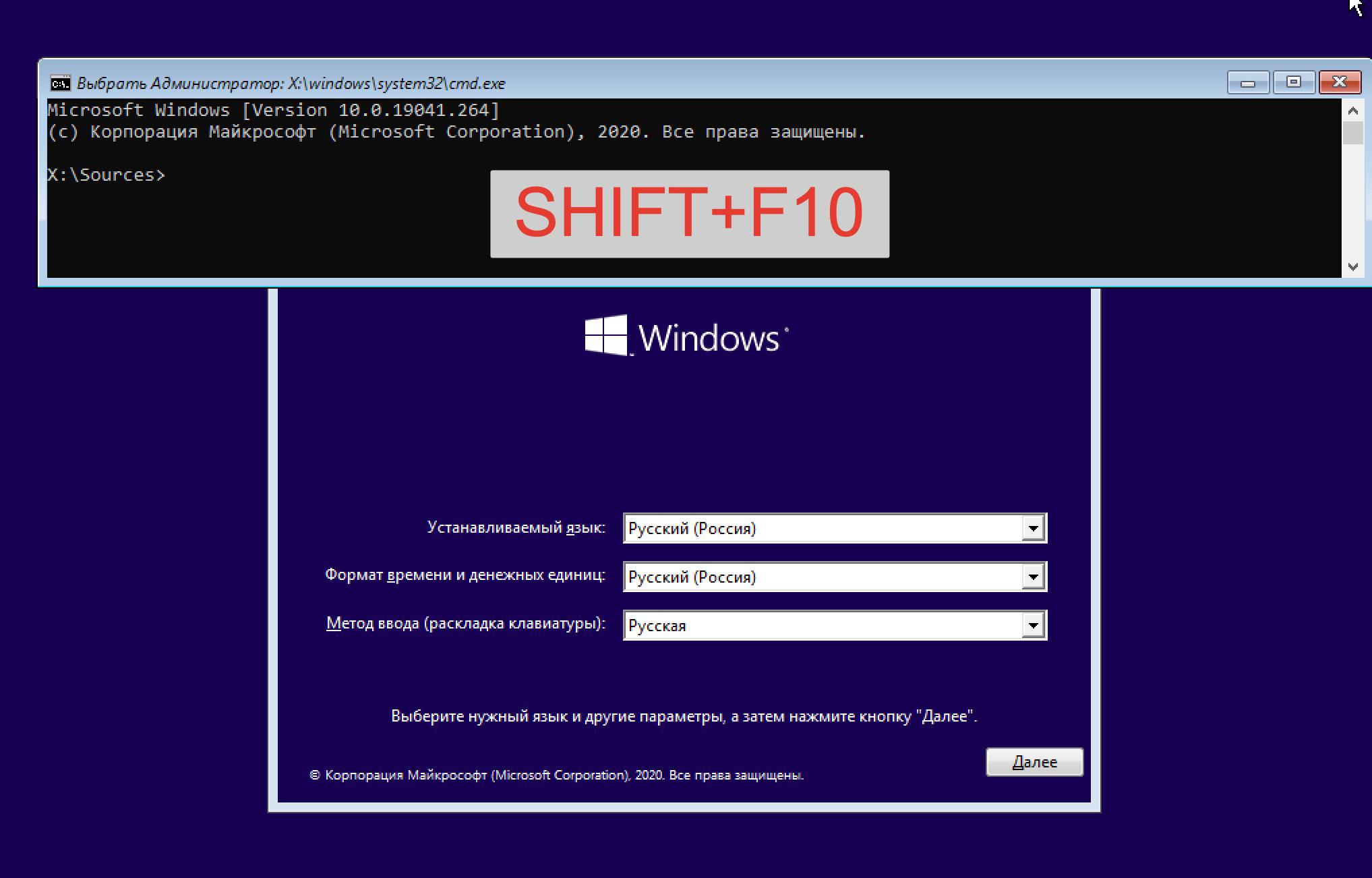

Шаг 8. Жмём комбинацию «Shift+F10» на начальном этапе и попадаем в заветную командую строку.

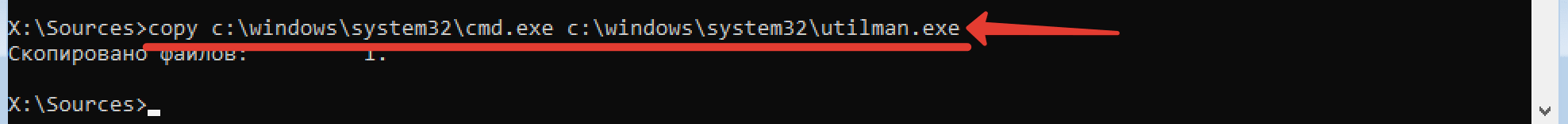

Шаг 9. Собственно самый сложный этап позади. Имея доступ к CMD’хе можно кошмарить по полной. Вводим команду для переименования EXE’шника отвечающего за запуск «Центра специальных возможностей».

Я ввожу команды именно исходя из того, что мы под Виндой. Адаптивную версию под Linux вы можете видеть чуть ниже. Я в той ситуации выкручивался именно так. Все команды, естественно, продублирую в описании.

Шаг 10. Далее нам нужно скопировать стандартную EXE’шку командной строки и переименовать её в utilman.

Шаг 11. После того, как файл копирнётся, можно отправить тачку в ребут.

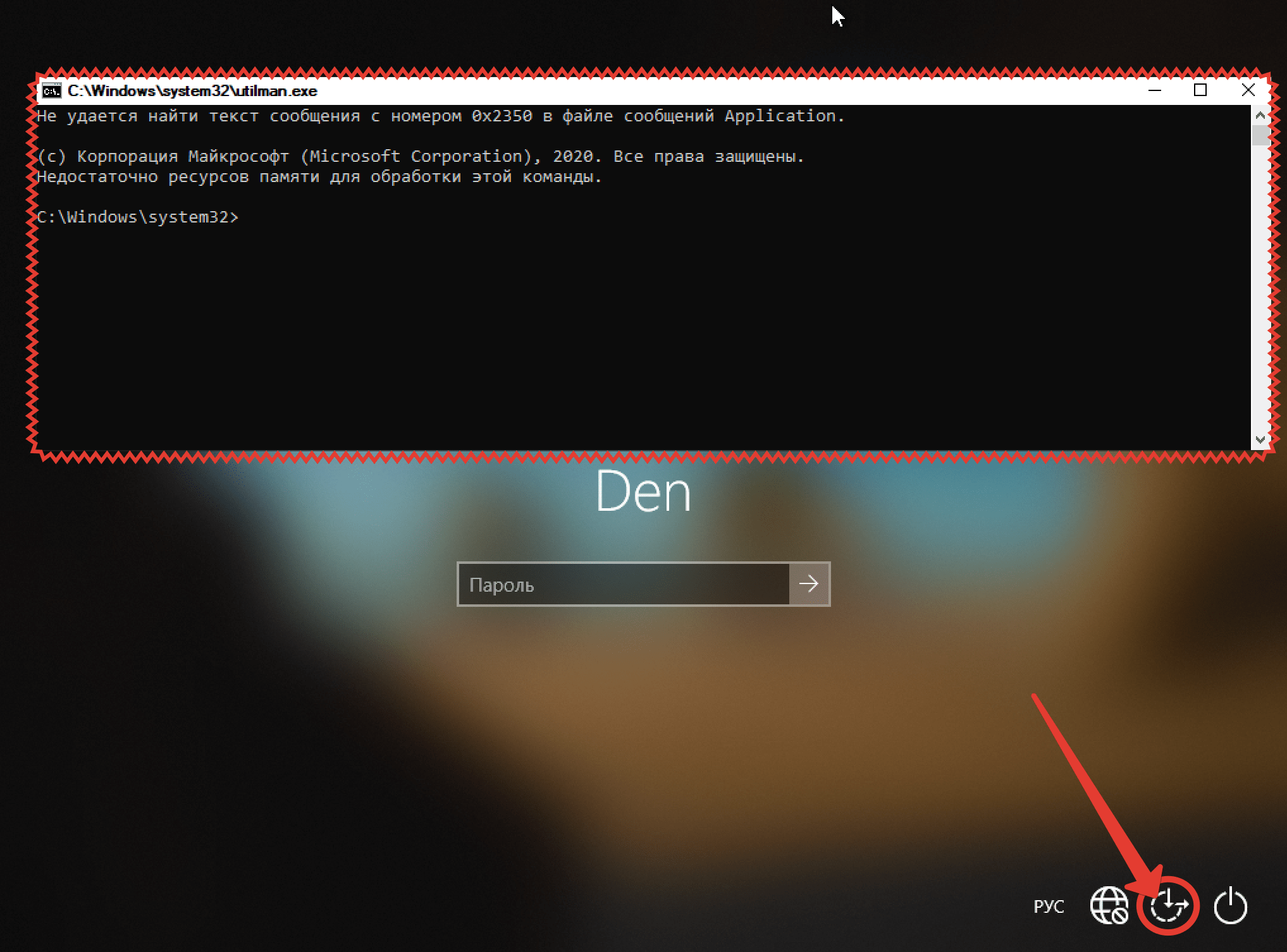

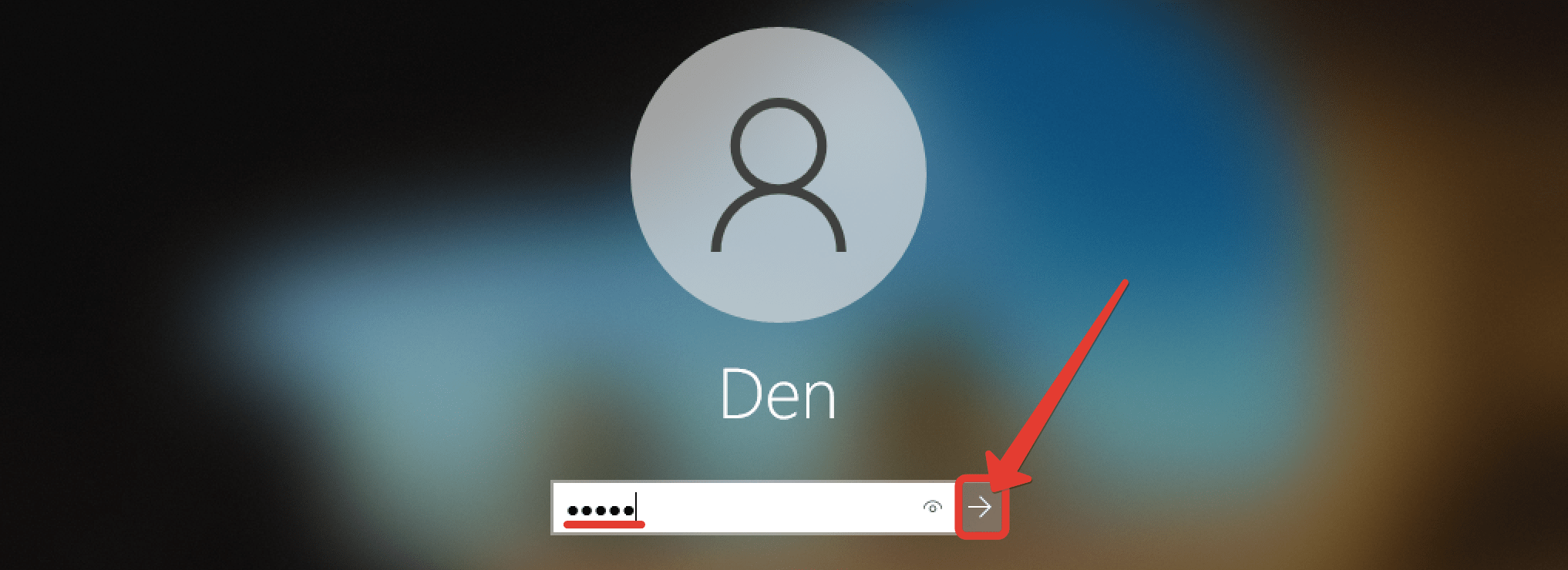

Шаг 12. И после запуска, попробовать запустить «спец. центр» нажав на соответствующую кнопку в правом нижнем углу приветственного экрана. Если вы нигде не опечатались, то у вас тоже откроется командная строчку.

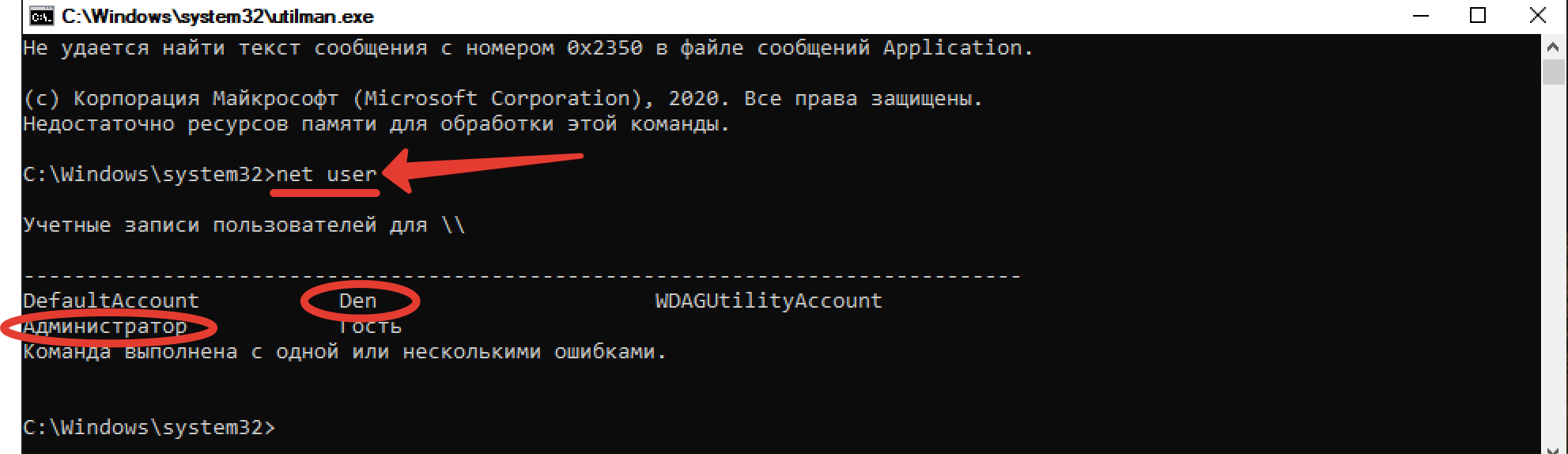

Шаг 13. Нам остаётся только глянуть весь список пользователей, работающих за машиной. Для этого воспользуемся командой net user.

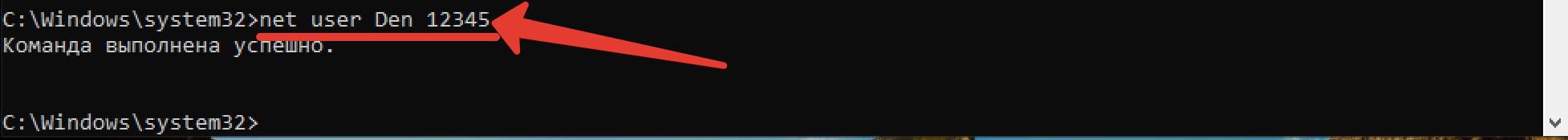

Шаг 14. И поменять пароль для соответствующей учётной записи. Администратора трогать не буду. Возьмусь за тёзку.

Шаг 15. Пробуем залогиниться.

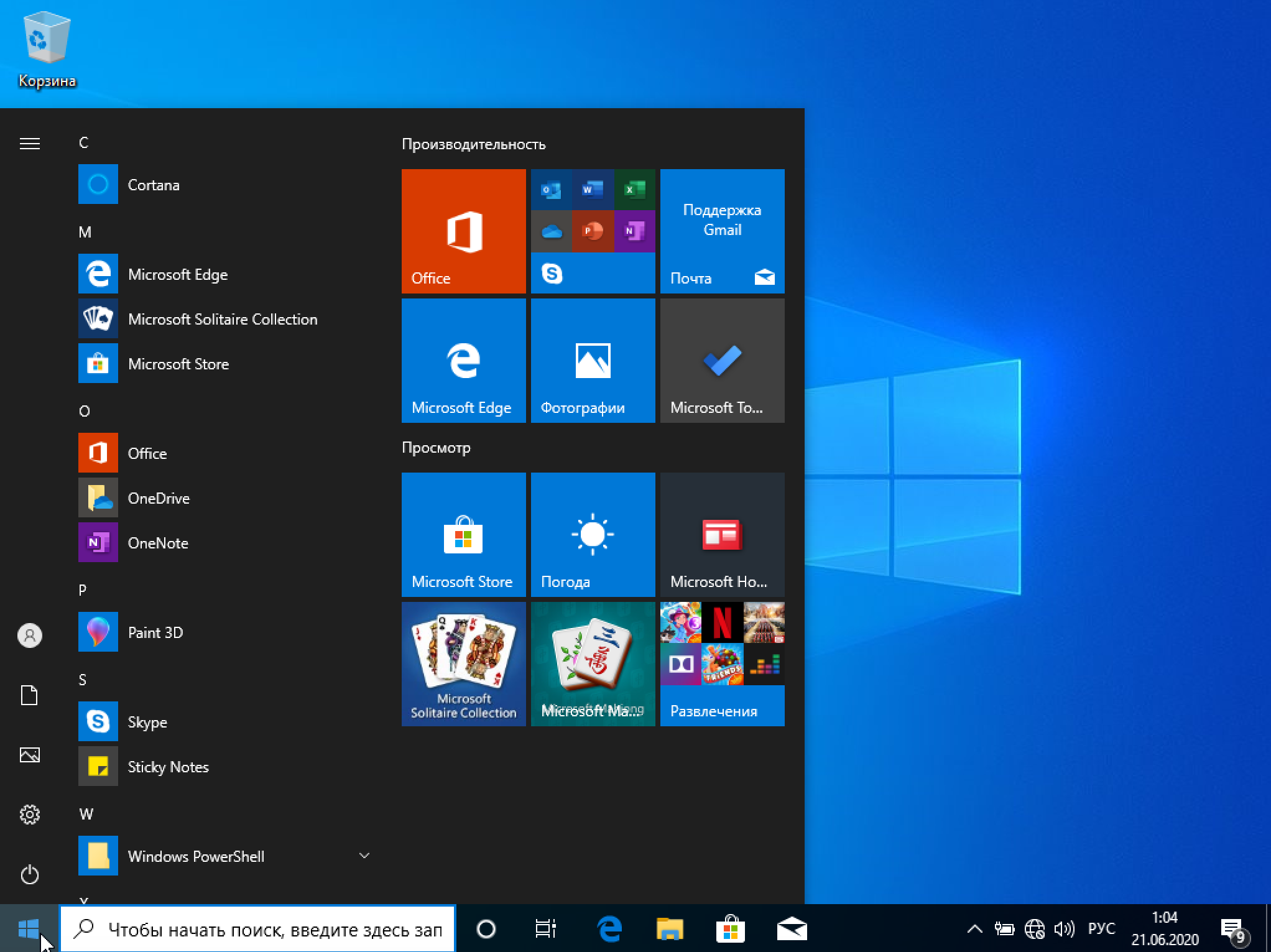

Шаг 16. Вуаля. Перед нами рабочий стол требуемого пользователя.

Данный способ является единственным рабочим решением на сегодняшний день, если не брать в расчёт всевозможные сторонние сбрасывальщики, которые, к сожалению, не всегда оказываются под рукой. Тем более в карманах у простых, среднестатистических пользователей. Не все ведь работают сисадминами и таскают с собой россыпь флешек-реаниматоров. А вот какой-нибудь затюханый диск с Windows 7, пылится на полочке практически в каждой семье.

И в ситуации, когда непутёвый сынка-школяр поменял пароль от учётки и благополучно свалил на занятия, данная метода придётся, как нельзя кстати. Всяко лучше, чем тупо ждать засранца из альма-матер. Сёрфинг по одноклассникам никто ведь не отменял. Ладно. Я чёта уже бред несу. Какие школы, какие одноклассники. Ни то, ни другое в 2020 не актуально. В первые не ходят, а на последнем уже давно не сидят.

Или сидят? В любом случае, думаю, вы и без моих наставлений, сможете найти данному способу достойное применение в ваших благих и возможно, не очень благих, целях. На этом по основной теме всё. Если хотите более подробно узнать об администрировании различных платформ, в частности о тех же командах, применяемых при работе в терминале, то обратите внимание на соответствующие обучающие курсы доступные на нашем сайте.

В них изложена подробная информация, как по Windows, так и по Linux-системам. На последний курс, кстати, всё ещё действует скидка. Совсем скоро цена увеличится вдвое, так что, если ещё не затарились – welcome. Если впервые заглянул к нам на огонёк – не тупи. Смело бей в колокол и в твоей ленте регулярно будут появляться полезные туториалы на тему таких вот этичных взломов, пентестингу и информационной безопасности.

Олдам традиционно желаю удачи, успехов и самое главное безопасной работы. Берегите себя и свои тачки. По меньше пользуйтесь Windows. Помните, что, как гласит народная поговорка, ничто не вечно под Виндой. Даже запароленные учётки админов можно сбросить при помощи обычного установочного диска и небольшой хитрости. Что уж там говорить о более серьёзных вещах.

Дырявее этой ОСи, только асфальт у меня во дворе. Надеюсь, за лето его хоть немножечко подлатают и будет не так позорно смотреться, но это, братцы, уже совсем другая история. Большое спасибо вам за просмотр. До новых встреч, камрады. Всем пока.