Zip File, мамкины хацкеры. Помнится после публикации выпуска с моим оценочным суждением, высказанным в адрес самой хакерской операционной системы всех времён и народов с громким названием NinjutsuOS на меня, не ополчился только ленивый. Сообщество разделилось на два лагеря. Первые кричали, что я абсолютно прав и Винда это дно днищенское напрочь лишённое анонимности и, следовательно, для дел, связанных с безопасностью никак не пригодное. Ну а вторые, скептически просили привести пруфы в студию и пояснить за столь дерзкое заявление. Ведь я, помимо того, что смешал с грязью самый обсуждаемый продукт в комьюнити папкиных взломщиков, попутно обвинил в продажности блогера являющегося иконой русскоязычного хак сегмента.

Zip File, мамкины хацкеры. Помнится после публикации выпуска с моим оценочным суждением, высказанным в адрес самой хакерской операционной системы всех времён и народов с громким названием NinjutsuOS на меня, не ополчился только ленивый. Сообщество разделилось на два лагеря. Первые кричали, что я абсолютно прав и Винда это дно днищенское напрочь лишённое анонимности и, следовательно, для дел, связанных с безопасностью никак не пригодное. Ну а вторые, скептически просили привести пруфы в студию и пояснить за столь дерзкое заявление. Ведь я, помимо того, что смешал с грязью самый обсуждаемый продукт в комьюнити папкиных взломщиков, попутно обвинил в продажности блогера являющегося иконой русскоязычного хак сегмента.

К слову, после выхода того ролика, Шмайнд резко изменил название своего видео, как бы невзначай, с утверждающего посыла на сомневающийся. Что, разумеется, лишний раз косвенно подтверждает правоту моих слов.

Однако, я, как и вы, больше предпочитаю реальные, технически наглядные пруфы, нежели эмоциональные выпады, основанные на очевидных фактах о фундаментальных особенностях Виндового дистрибутива.

Для тех, кто не в теме вкратце напомню в чём суть. С одной стороны, есть неофициальная сборка Windows 10 заточенная специально под специалистов ИБ занимающихся пентестами.

С другой, есть вполне реальные доказательства того, что любая винда сливает часть информации о действиях пользователей на лево, а следовательно, использовать такой продукт в качестве штатного инструмента безопасника по меньшей мере глупо и странно.

Во всяком случае для здравомыслящих индивидов. Но, как и в любом мало-мальски важном вопросе, всегда находятся скептики, которым мало сказанных кем-то тезисов.

Вот именно для таких *издопротивных товарищей, я и решил запилить это видео. В нём я подробнейшим образом покажу, как можно самостоятельно поймать момент слива данных в своей Виндовой операционной системе.

Если интересно, устраивайтесь по удобнее. Доливайте себе остатки праздничной колы, накидывайте оливьешку и будем начинать.

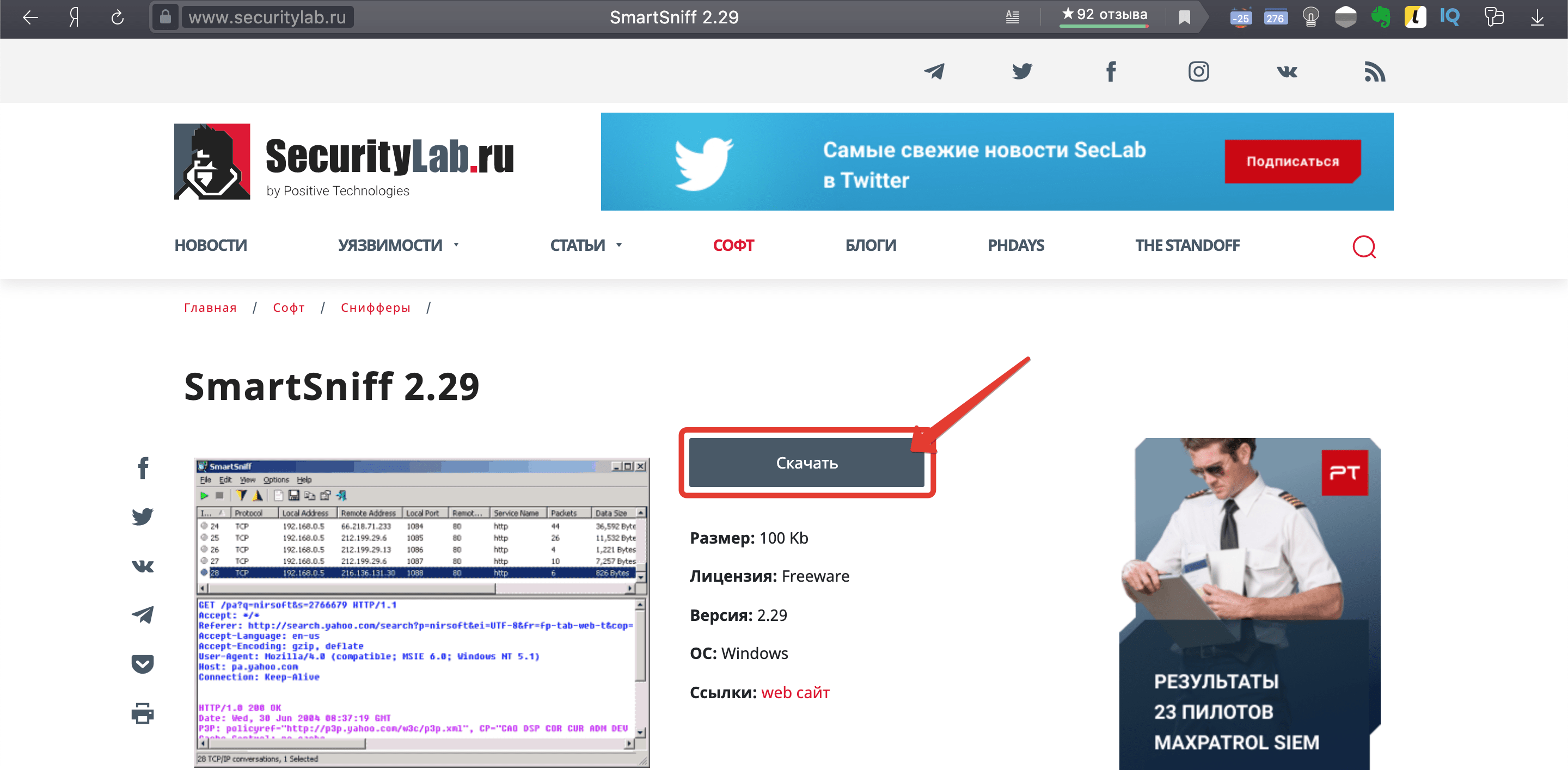

Шаг 1. Для детального анализа, нам понадобится какой-нибудь анализатор трафика. В принципе, можно было бы воспользоваться профессиональным сниффером Wireshark, о котором мы говорили в одном из выпусков. Однако, давайте для разнообразия скачаем легковесный SmartSniff. Его функционала для наших целей более чем достаточно.

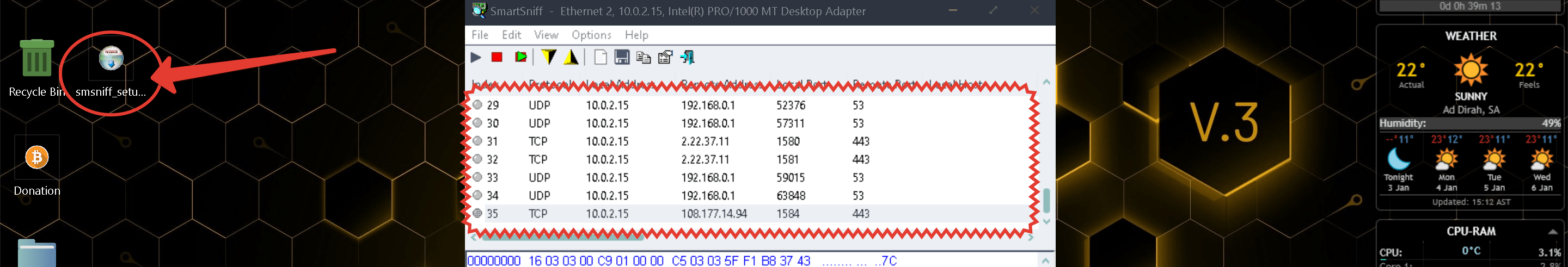

Шаг 2. Устанавливаем его на Винду. Я в качестве дистрибутива решил поставить последнюю на сегодняшний день версию NinjutsuOS. Хвалёную анонимную ОСь с виндой под капотом и с лихвой сдобренную поверх утилитами нарезанными из Kali’шки.

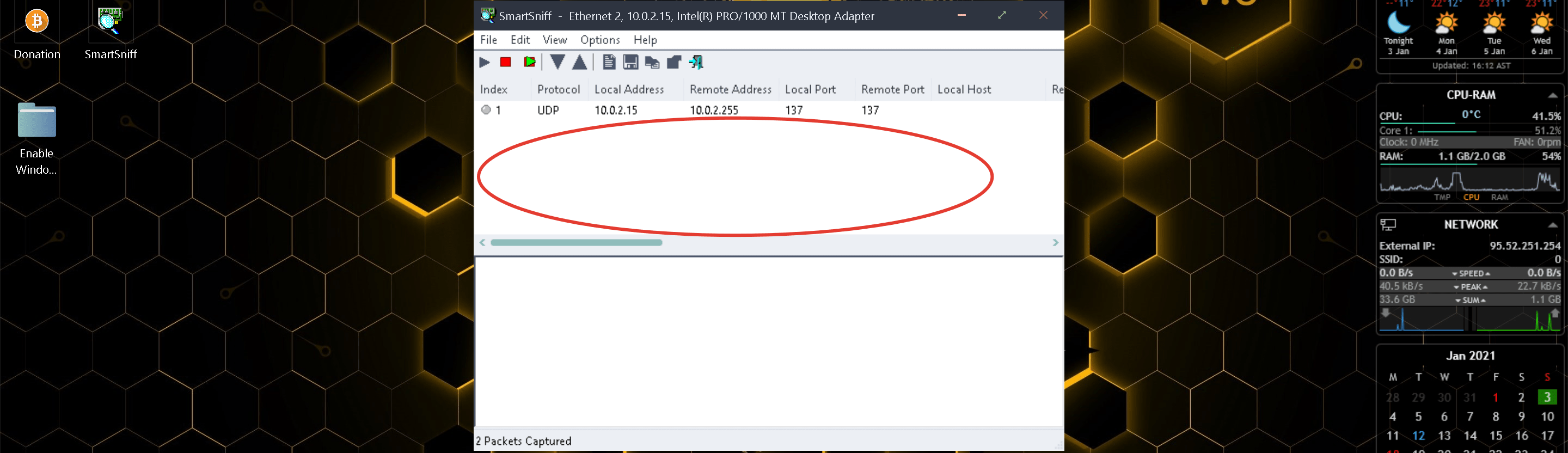

Как видите никаких приложений в данный момент не запущено, а следовательно, чисто теоретически никакой трафик в данный момент передаваться не должен. Давайте проверим так ли это на самом деле. Запускаем СмартСнифф и оставляем компьютер на некоторое время наедине.

Шаг 3. Вернувшись через 10 минут, мы видим, что за время нашего отсутствия, несмотря на отсутствие включённых программ, система обменялась трафиком со всеми своими друзьями. Давайте проанализируем их поближе.

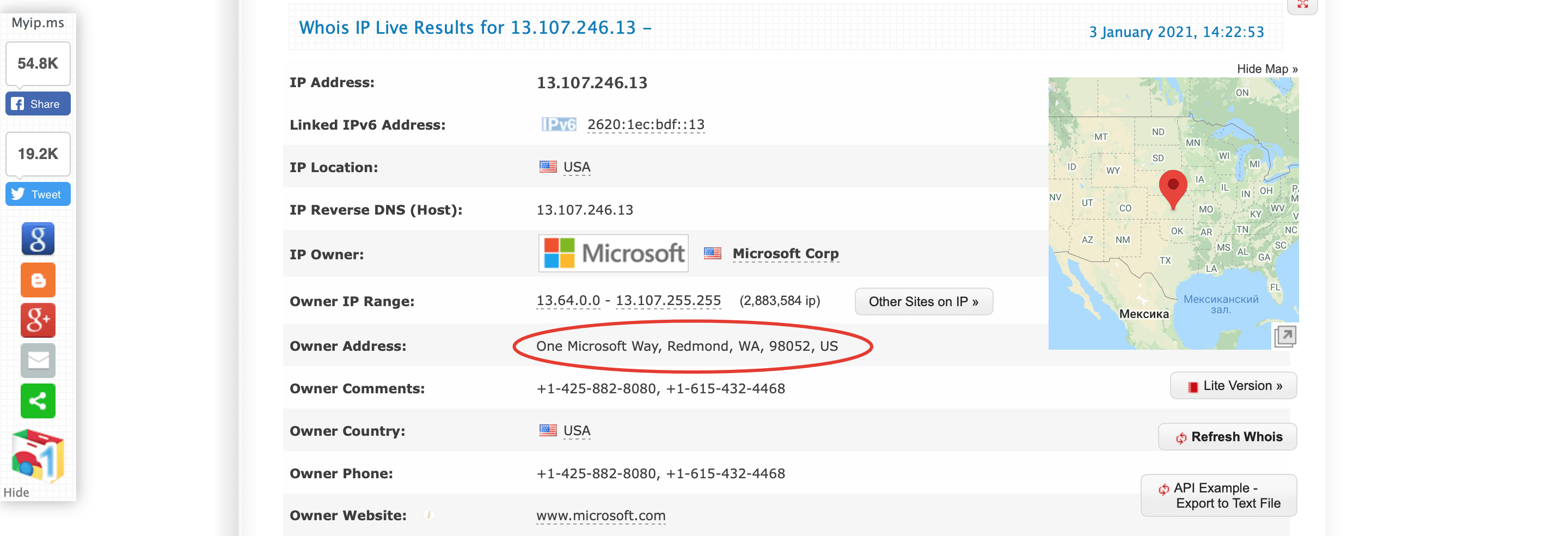

Наиболее часто всплываемый IPадрес принадлежит Microsoft и трафик уходит непосредственно в Redmond. Тут в целом окей. Некрасиво, конечно, без нашего ведома данные отсылать, но раз уж в лицензионном соглашении данный момент жёстко не возбраняется, и мы приняли сей документ добровольно, поделать с этим ничего априори нельзя.

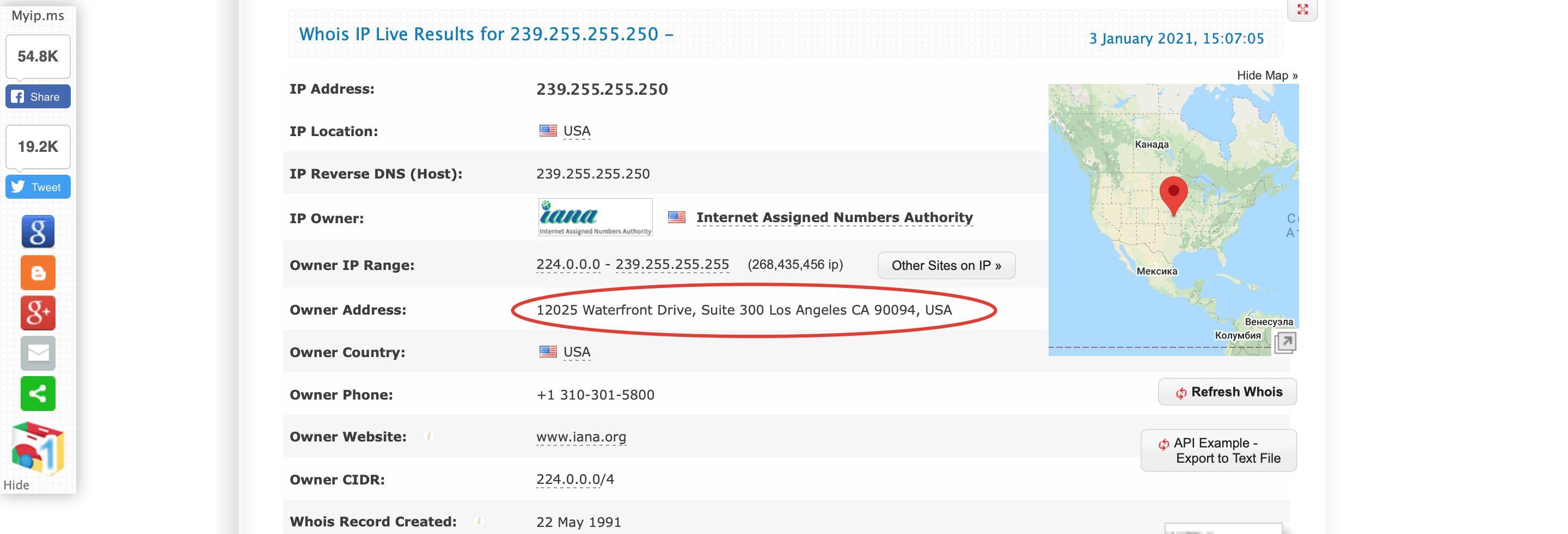

Шаг 4. Далее по списку у нас некая ассоциация IANA. Те, кто обучаются по курсам Cisco под моим руководством уже знают, что это всемирная организация по стандартизации, которая наблюдает за корректным распределением IP-адресов. Поэтому трафик в сторону её сервером тоже плюс-минус объяснить можно.

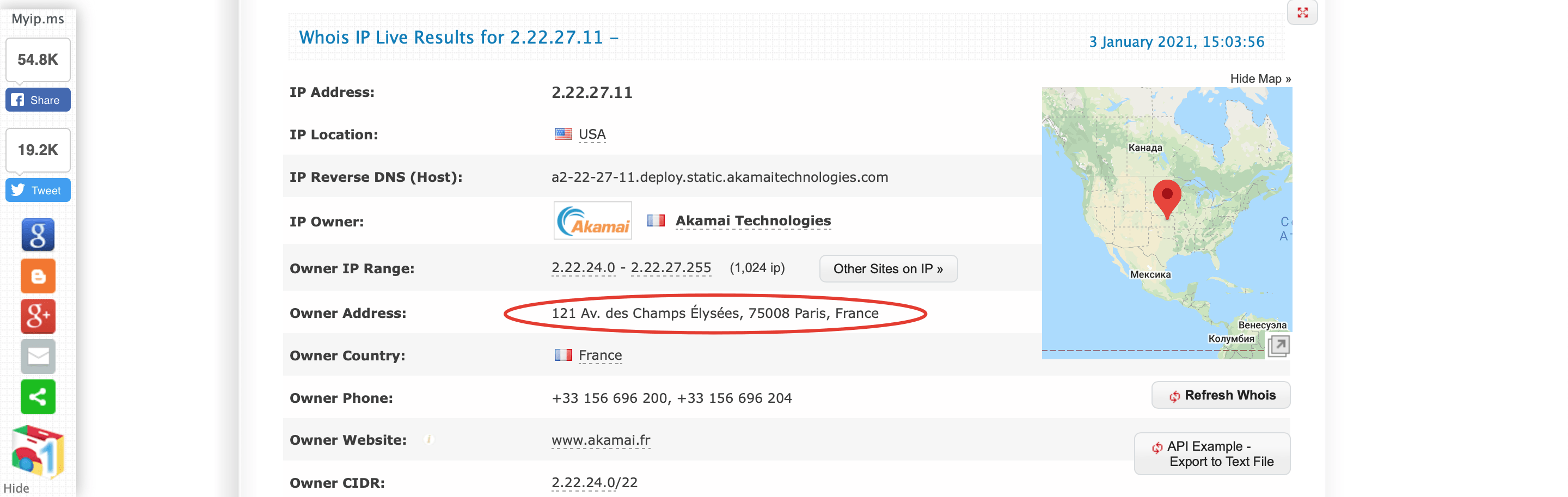

Шаг 5. Но вот дальше начинаются странности. Наши данные утекают в некую Американскую компанию Akamai, которая с Microsoftсвязана весьма опосредственно. Акамай является основным хостингом Министерства обороны США. Американский Сенат практически единогласно выбрал их в качестве сервис-провайдера.

По словам бывших сотрудников данной компании, помимо основной коммутационной информации (вложений писем, истории браузеров и прочих мало приятных для общего осознания вещей) их сервисы хранят терабайты личной инфы на всех граждан.

Помимо этого, Акамай проводит исследования в области информационной безопасности (DDoS-атаки, безопасность рабочих станций и серверов). Компания неустанно следит за крупнейшими генераторами трафика — Китаем, США, Россией...

И что самое любопытное, регулярно проводит исследования в области применения Интернета вещей, совместно с некогда легендарной IBM. А среди экспертов вообще бытует устоявшееся мнение, что новые виды атак распространяет и исследует сама Akamai.

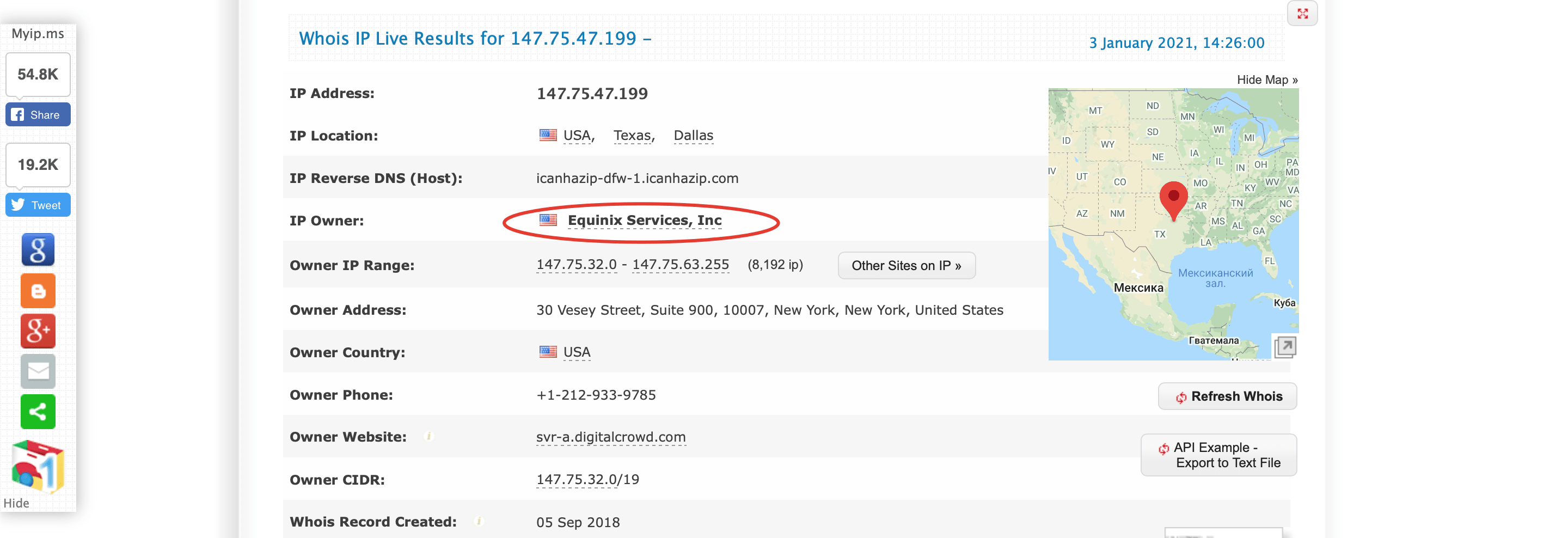

Шаг 6. Любопытно, не правда ли? Топаем дальше. Тут у нас адрес Эквиникс Сервис. Тот самый Американский ЦОД, ставший в прошлом году жертвой вредоноса, после которого оказались под угрозой все внутренние системы компании. Безопасно, не правда ли?

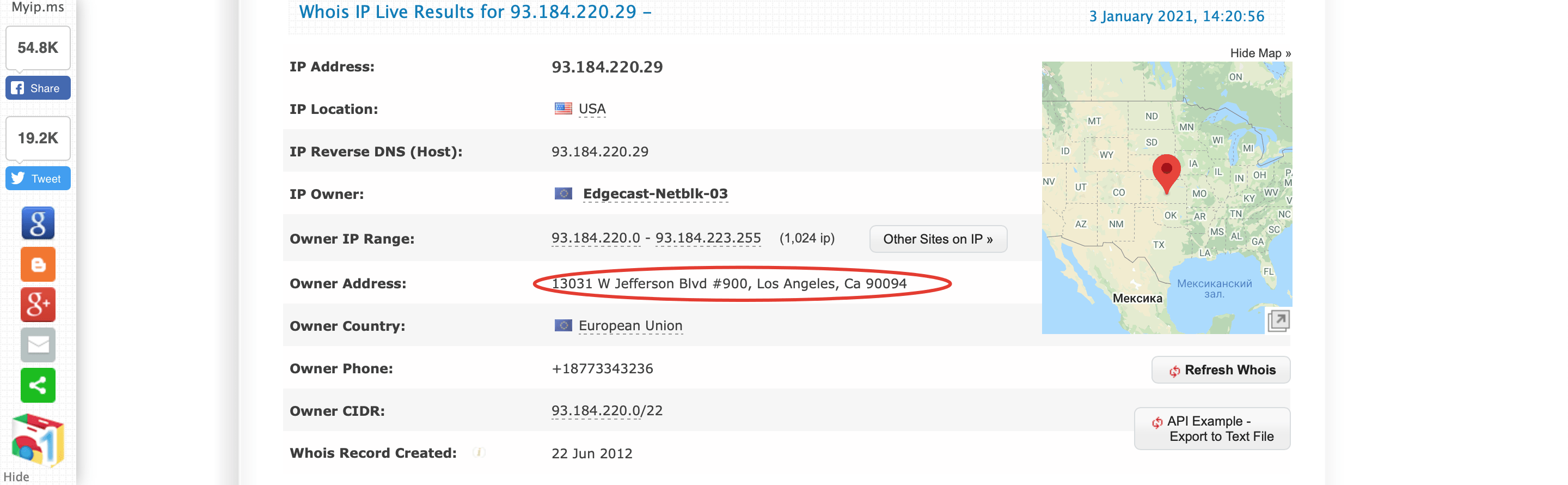

Шаг 7. Далее по списку сеть доставки контента EdgeCast с помощью которой происходит кэширование трафика. Напоминаю, что никакие приложение на нашей Винде не запущены и действий по сжатию трафика мы не запрашивали.

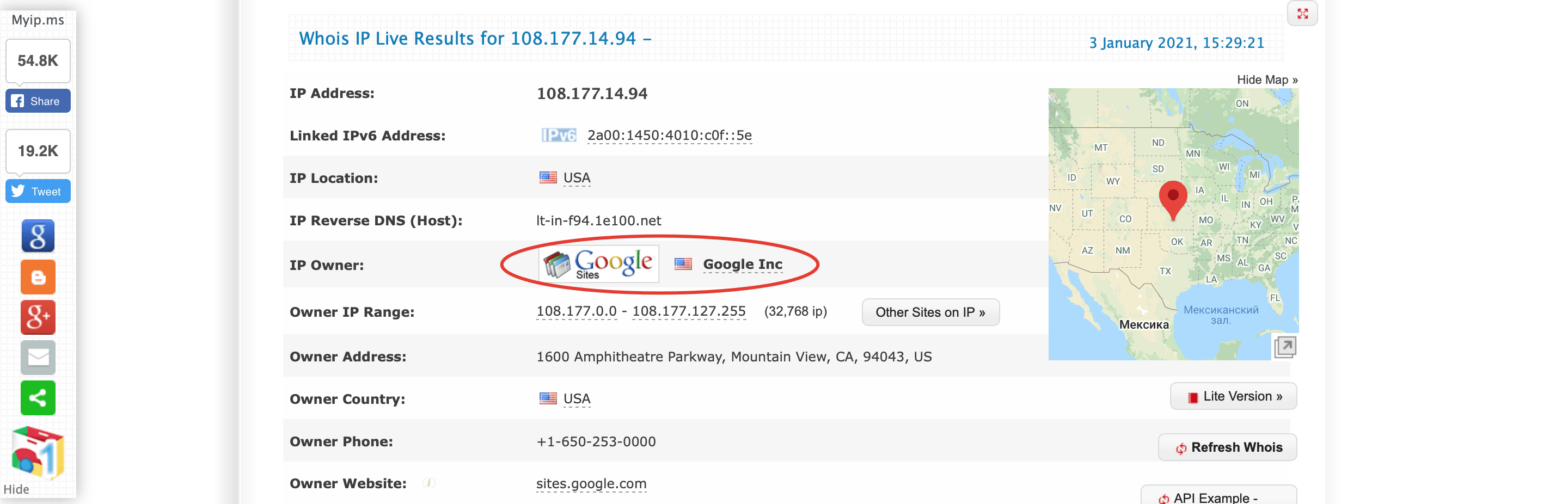

Шаг 8. Ну и напоследок, совсем *здц. Айпи адрес гугла.

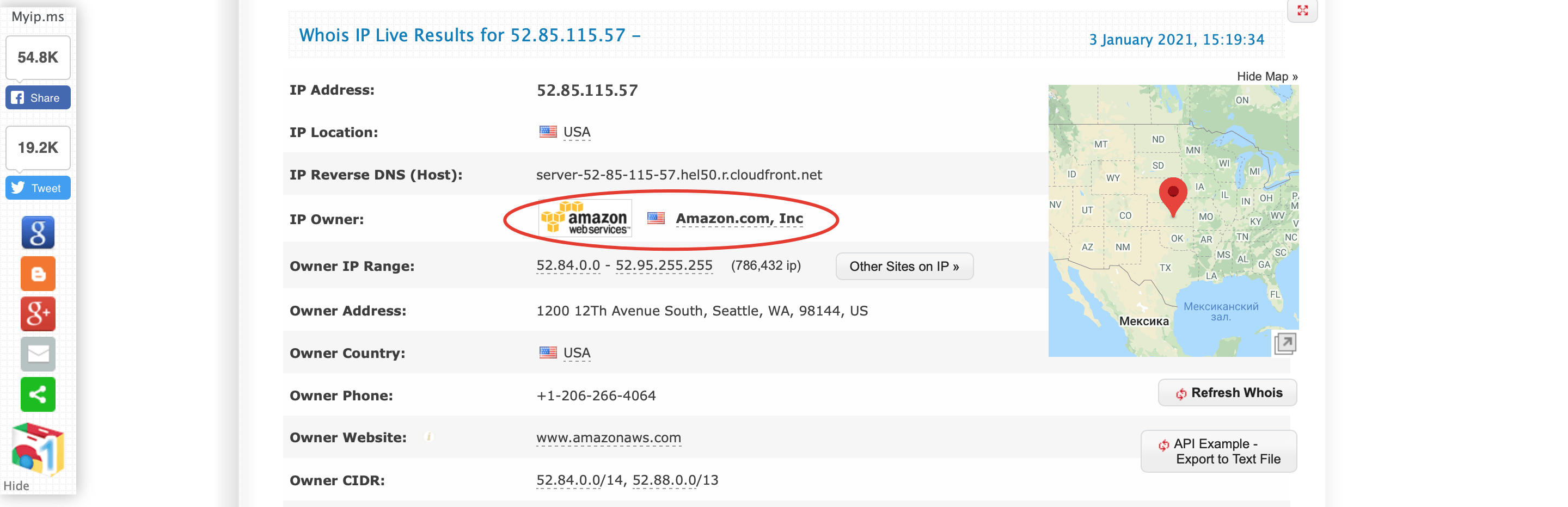

Шаг 9. И зеркало Амазона. О какой к чёрту анонимности в такой ситуации вообще может идти речь? Тут в простое данные улетают на сервера крупнейших в мире платформ публично-облачных вычислений.

И это хвалённая хаЦкерская Винда? Да тут после включения сразу можно идти сдаваться властям. У кого там вообще язык повернулся назвать её «Kali Linux в Windows среде»?

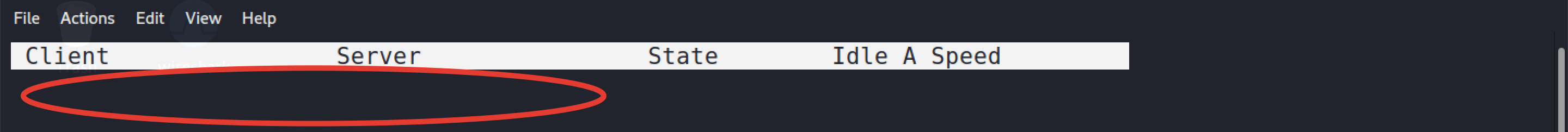

Шаг 10. В Калихе никогда такого абсурда не было и не будет. Давайте наглядно продемонстрирую. Включаем ОС, ставим утилитку для сниффинга TCPTRACK.

Шаг 11. Запускаем мониторинг активного адаптера, подключённого к Интернету.

Шаг 12. Смотрим в оба глаза на обилие соединений. Да-да, их нет. От слова совсем.

Шаг 13. И для того, чтобы они появились, нужно, как минимум запустить встроенный браузер. Только тогда пакеты хоть как-то забегают.

Шаг 14. В винде же, всё спокойно передаётся и без наших потуг. В фоновом режиме. И для того, чтобы эту ситуацию изменить, нужно изрядно покопаться в реестре, выкорчевав Кортану, телеметрию, возможность сохранения истории служб и прочие малоприятные вещи, прямо влияющие на нашу безопасность и анонимность.

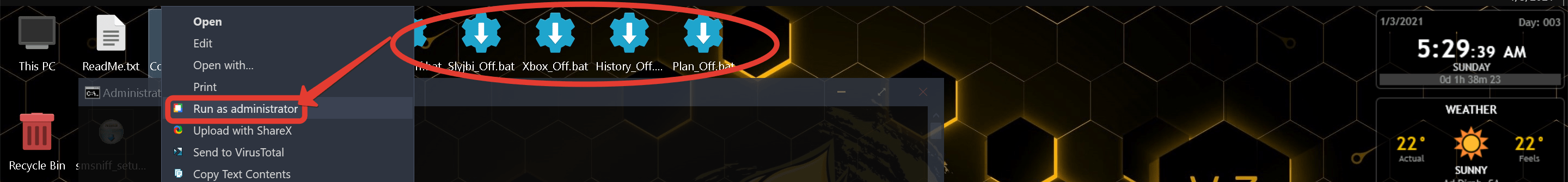

Шаг 15. У меня для этого дела, есть специально подобранный пак скриптов составленный одним дико-параноидальным СИСом. После их запуска, трафик на левые сервера конечно не сходит на нет, но реально становится существенно меньше.

Все скрипты, я само-собой разумеется выложу под этим сюжетом в нашем паблике в Telegram. Так что, если вы давненько не заглядывали туда – вот вам действительно веский повод сделать это сразу после просмотра данного видео.

Главное, не забывайте, что запускать их нужно от имени Администратора, а то некоторые ветки реестра очень чувствительные. И не забудьте предварительно сделать резервную копию на случай, если что-то пойдёт не так. Никто ведь фейлы не отменял.

Кстати, о фейлах. Я бы мог нагнать жути и продемонстрировать вам знаменитое Взоровское видео с пострелизным билдом, в котором Microsoftчуть ли не в открытую скачивают скриншоты с установкой софта прямиком из вашей системы.

Однако, учитывая мой опыт видеомонтажа, я не совсем уверен в подлинности того ролика. Хотя бы потому, что расшифровка RSAв 2 клика с помощью самописной утильки, это мягко скажем весьма сомнительно.

Странно, что такой спец, как Дима Бачило вообще тогда повёлся на эту разводку и использовал этот фрагмент в качестве аргумента. Ведь и ежу понятно, что существование такого бага даже теоретически трудно представить.

Но это на самом деле не вина Димы. Просто так уж сложилось, что самоучки в мире IT, априори испытывают трудности, корни которых скрываются в отсутствии фундаментальных знаний мат. части.

Именно поэтому, если вы хотите разбираться в теме сетей на реально серьёзном уровне, а не в рамках развлекательных роликов на ютубчике, вам необходимо регулярно проходить соответствующее обучение.

Так, в данный момент, я как раз набираю новую группу на курсы по первой части Cisco CCNA и IT Essentials. Данное обучение не из дешёвых и рассчитано только на тех, кто уже морально перешагнул тонкую грань эникейщика и желает попробовать себя в высшей лиге.

Да, Вам действительно придётся дичайше напрячься в процесс работы с заданиями, если хотите получить реально видимый результат. Однако, могу вас заверить, данное обучение того стоит.

Помимо интерактивных лекций с промежуточными заданиями, лабораторных и практических работ в симуляторе оборудования Cisco Packet Tracer вы получите доступ к средствам самопроверки через тестирования после каждой главы в формате контрольных и промежутных экзаменов.

Также экзамен предусмотрен на финальной стадии курса. Как практический, ограниченный временными рамками. Так и теоретический. Время и формат прохождения будем обсуждать в индивидуальном порядке.

Те, кому интересна эта движуха – пишите на мою электронку с пометкой в теме письма: cisco курсы и я перешлю вам подробную программу по обучению. Напоминаю, что, пройдя её, вы помимо реально востребованных знаний получите фирменный сертификат академии. Не упустите такую возможность.

Что ж, друзья. На этом по основной теме всё. В заключении по традиции хотелось бы пожелать вам удачи, успеха и самое главное, максимальной анонимности при работе в сети.

Берегите себя и свои данные. Пользуйтесь Windows только в случае, если избежать взаимодействия с данной ОСью в принципе невозможно. Например, в рамках работы внутри обслуживаемой конторы.

И помните, любая Винда, хоть хакерская, хоть ху*керская, безустанно следит за вами даже в режиме простоя. Просто примите это как данность и не ведитесь на рекламу от недалёких ITшных блогеров.

Ведь, как однажды высказался Олег Тиньков, эти ребята за хорошие бабки, даже маму родную продать готовы. Что уж там говорить о непредвзятом мнении с их стороны.

Его то уж точно, нам ждать не приходится. Ладно, не будем о грустном. Всё-таки каникулы. Рождество, все дела. С вами, как обычно, был White. Увидимся в комментах, камрады. Всем пока.